1 VPN技术

1.1 SSTP协议

Sstp协议为安全的套接字协议,是虚拟隧道协议的一种,它可以基于https的证书来实现vpn隧道的认证,解决二层封装协议pptp等存在无法安全认证的这些问题。他在工作的过程中利用tcp协议的安全证书服务443端口进行证书的传递,认证完成之后建立基于ssl的ppp隧道来进行数据的传输,解决了pptp等协议数据传输的不安全性等这些问题,很大程度上提高了数据在隧道中传输的安全性。

1.2 VPN技术的原理

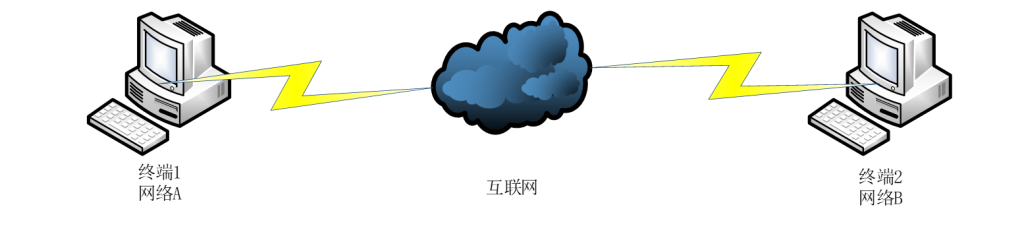

在vpn服务部署的系统上,一般部署在企业编辑的网络设备上,该设备或服务器提供外部互联网访问和内部企业内网连接的地址。此时当外部的连接需要通过vpn进行连接之后就可以通过服务器上的地址转换功能实现将内部地址转换为企业内部的地址,实现内部网络的访问。

(1)当网络A的终端1需要访问网络B的终端2的时候,首先他向自己练级的vpn终端发送网络B的终端2发出目标地址为终端B的网络地址的数据包。

(2)网络A的vpn服务接收到终端1所发送的数据包,如果此时他对数据包进行判断目标地址为网络B的时候,则vpn根据自身的协议将数据进行封装,封装完成之后将形成一个新的额数据包,数据包的目标地址为网络B的出口地址。

(3)这一数据包在互联网中进行发送,互联网通过路由协议将数据包传送到网络B的外部网关处。

(4)网络B的vpn服务端接收到数据之后对数据进行安全的校验和检查,确定源地址为网络A的数据包的时候,就可以识别到该数据包为认证客户端的数据包。并且将该数据包进行解密得到原始的数据。

(5)得到原始的数据之后,网络B的网关处得到该二层封装之后的目标地址为终端2的内网地址,所以该网关将该数据包发送到自身连接到内网的终端2上,最后终端2接受到数据包,就能实现vpn数据的传输。

(6)此时如果网络B的终端2需要跟网络A的终端1进行通讯的时候也是使用相同的步骤进行数据的加密封装和传输来完成的。

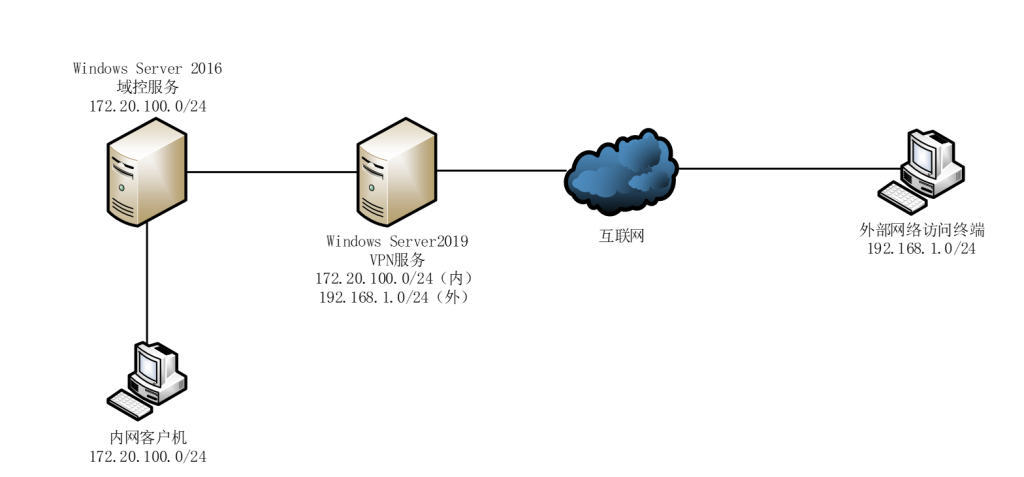

2 SSTPVPN的配置

本次配置中,公司内部部署了域控服务,域控服务为Windows server2016,域控网段默认不允许访问外部网络,在企业的边界出口处部署了Windows server2019来作为vpn服务器,该服务器存在双网卡,一个网卡连接互联网,为外部的用户提供vpn网关,另一个网卡为公司的内部域控网络,用来实现内部网络的连接。所以在该内部网口需要启用地址转换nat功能来实现vpn隧道的内部访问,网络结构如下所示。

2.1 IP地址的分配

在部署vpn服务,模拟上述网络环境的时候,需要为该网络环境分配ip地址,具体信息如下。

| 服务器 | 内网 | 外网 | 网关 |

| 内网域控服务器(Windows Server 2016) | 172.20.100.254/24 DNS:172.20.100.254 | — | 172.20.100.254 |

| 边界vpn服务器(Windows Server 2019) | 172.20.100.253/24 DNS:172.20.100.254 | 192.168.204.141/24 DNS:172.20.100.254 | 192.168.204.2 |

| 外网客户端 | — | 192.168.204.100/24 DNS:223.5.5.5 | 192.168.204.2 |

2.2 域控环境的部署

在部署的过程中主要为三个部分,首先部署内网服务端,域控环境,完成之后需要将企业边界设备加入到域控中进行vpn以及nat的配置,最后完成之后使用windows客户端进行vpn的拨号连接测试部署的正确和网络的可达性,首先进行域控的配置,具体步骤如下。

2.2.1 网络环境的基础构建

在部署之前首先对上述的服务器进行网络环境的搭建,具体的配置如下。

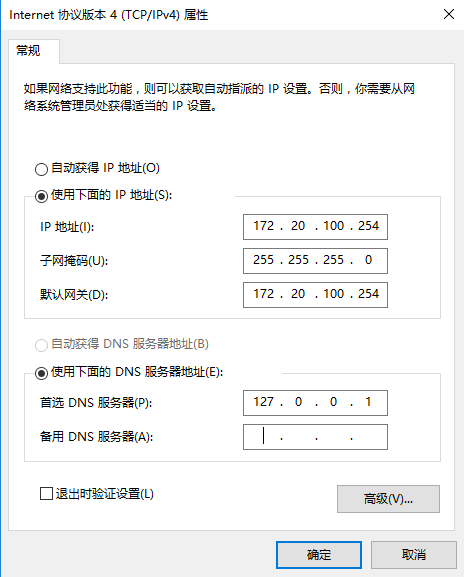

(1)在企业内网的Windows Server2016上部署增加一块网卡,并且部署该网卡模式为lan区段,并且设置该网卡的ip地址为172.20.100.254/24,网关为172.20.100.254,dns为172.20.100.254。

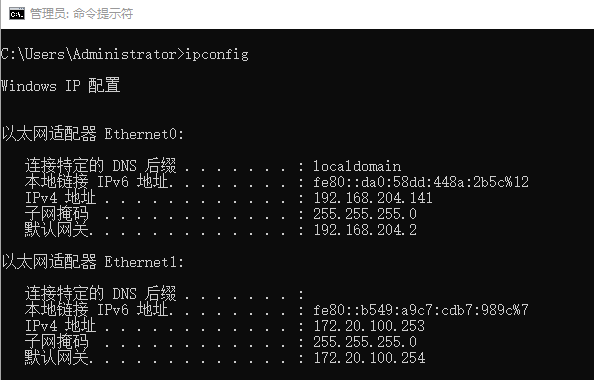

(2)部署Windows Server 2019为边界vpn服务器,该服务器要为双网卡,一段网卡模式为桥接,另一端网卡模式为lan网卡,其中桥接网卡用于实现外部网络和客户机的通讯,ip地址为192.168.204.104/24,网关为192.168.204.2,dns为223.5.5.5。lan网卡用于和域控的通讯,ip为172.20.100.253/24,网关为172.20.100.254,dns为172.20.100.254。

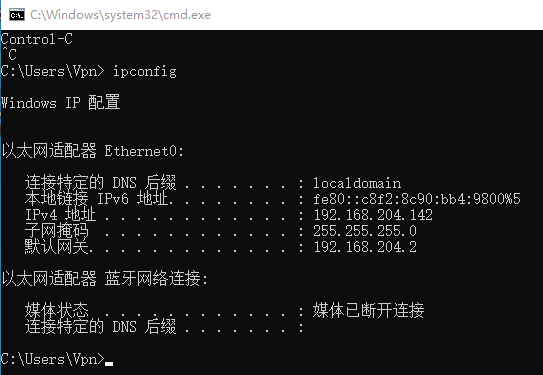

(3)在外部客户端的网络配置为存在一块桥接网卡,跟vpn服务器的192.168.204.141能够保持通讯,该ip地址为192.168.1.142,网关为192.168.204.2,dns为223.5.5.5。

2.2.2 服务端域控的安装

在公司内网的Windows Server2016上首先需要进行域控的安全和部署,配置的过程如下。

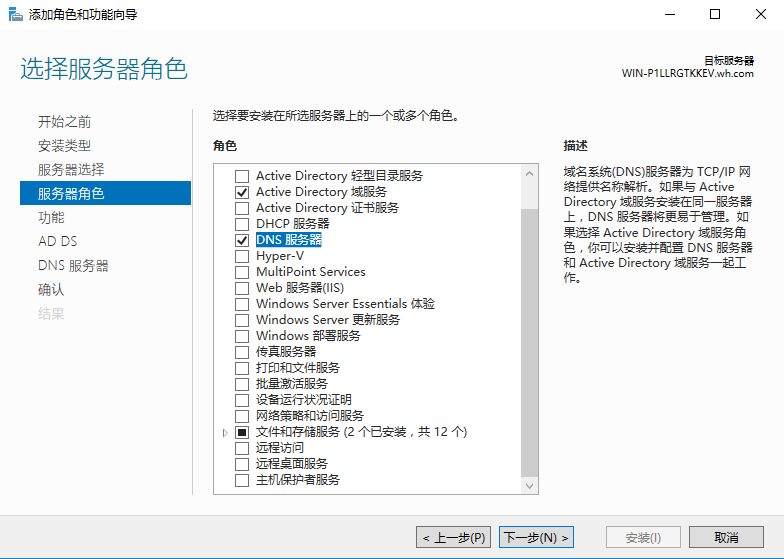

(1)在服务器管理中首先增加域控服务和dns服务,选择完成点击下一步。

(2)选择需要安装的功能,此处选择默认设置,完成之后点击下一步。

(3)在ad域服务页面继续点击下一步。

(4)在dns服务页面继续点击下一步,默认安装。

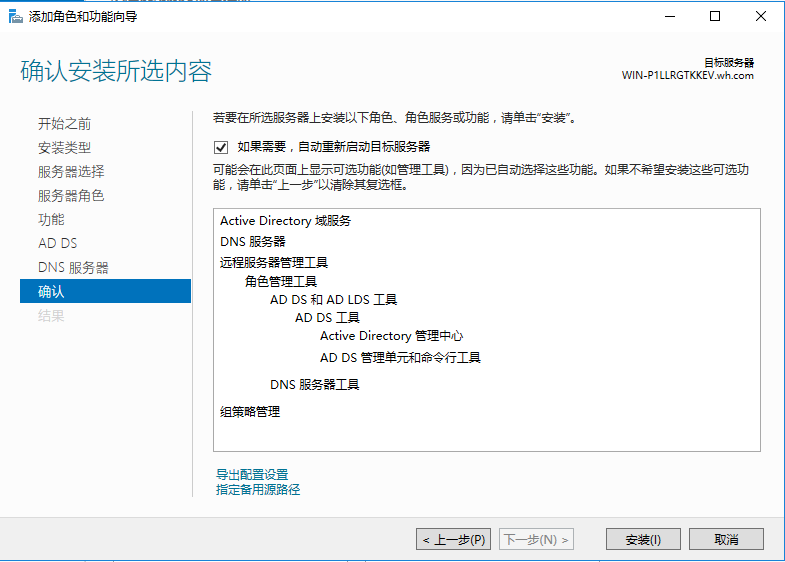

(5)在确认界面勾选“如果需要,自动重启目标服务器”完成之后点击下一步。

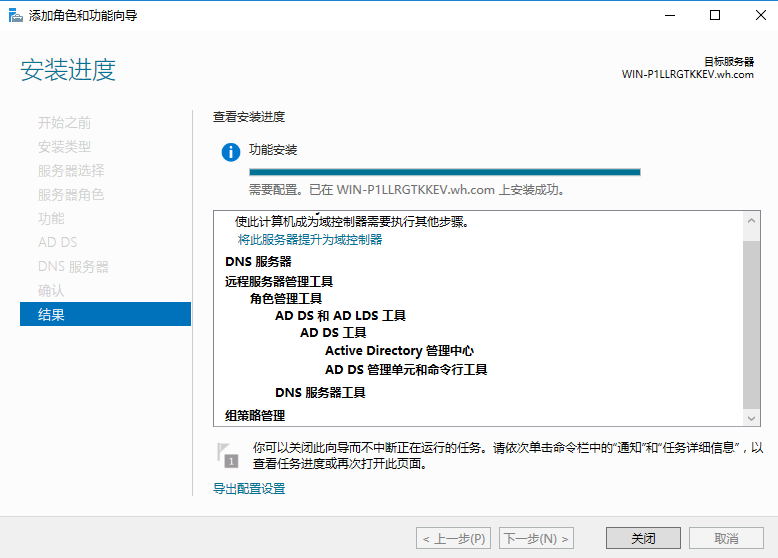

(6)点击开始安装,等待服务器安装完成。

(7)安装完成之后,所有功能也是同步配置完成,点击配置页面的提示“将此服务器提升为域控制器”,至此域控的安装全部完成,后续将进行域控的配置。

2.2.3 服务端域控的配置

在域控安装完成之后需要对用户进行配置,来实现网络中用户的访问等功能,域控的配置过程如下。

(1)该服务器为新的一台服务器,所以根据需要在部署的页面设置根域名为wh.com,然后点击下一步。

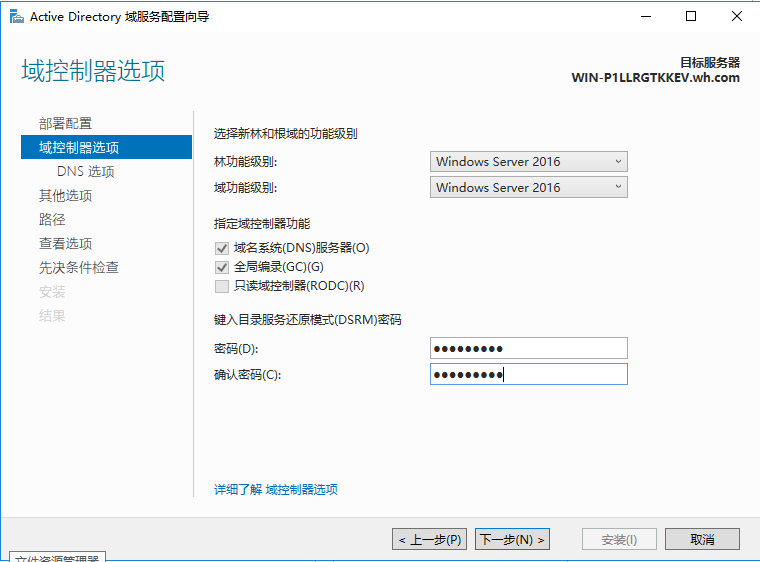

(2)在新林和根域控的功能级别中选择默认,设置目录还原模式的密码,然后后点击下一步。

(3)在dns选项页面使用默认选项,完成之后点击下一步。

(4)在其他选项中也是用默认选项,设置natbios的域名为wh,完成之后点击下一步。

(5)在路径中,数据库文件,日志文件等使用默认选项,然后点击下一步。

(6)等待服务器完成先决条件的检查,然后开始安装。

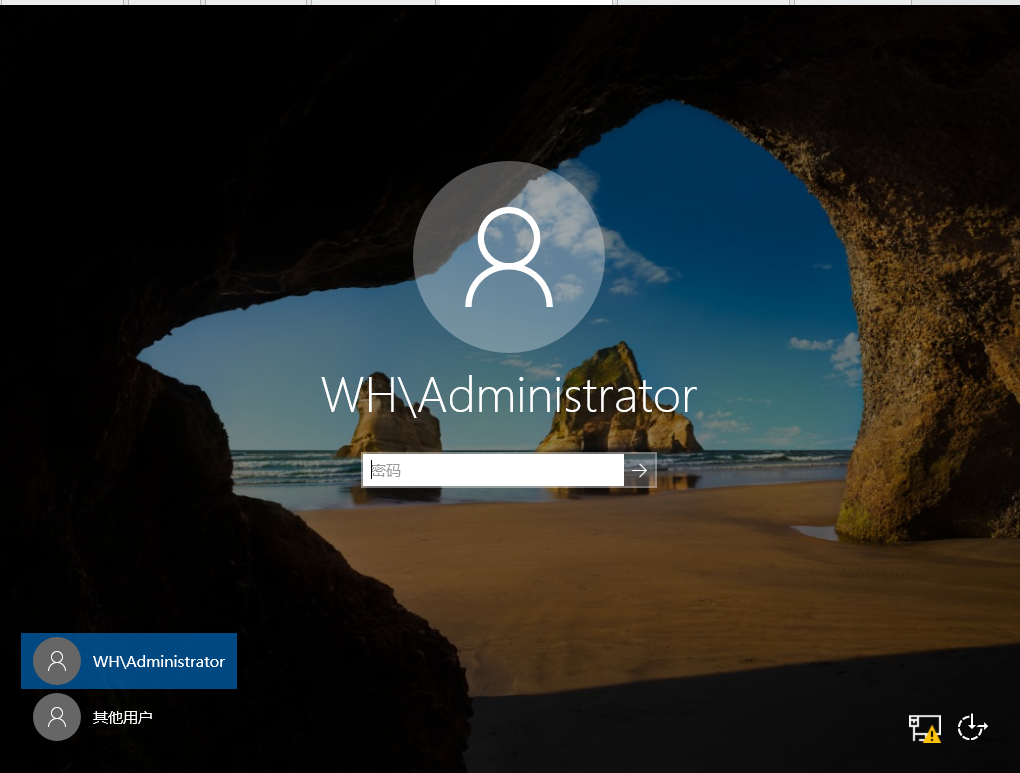

(7)安装完成之后服务器重启,再次进入需要使用域控的用户名信息登陆,证明域控配置成功。

2.2.4 服务端DNS的配置

在域控中其他机器需要加入域控则首先依赖于dns的解析,所以当域控配置完成之后,需要对该服务器所在的dns进行配置,来实现解析功能。配置过程如下。

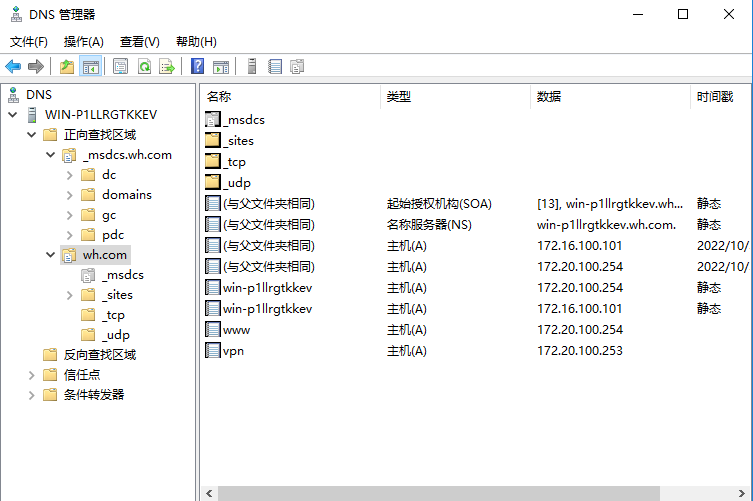

(1)打开dns管理工具,新建wh.com的区域,然后在wh.com区域右击新建主机,然后增加正向解析,将www.wh.com解析到172.20.100.254,将vpn.wh.com解析到172.20.100.253。

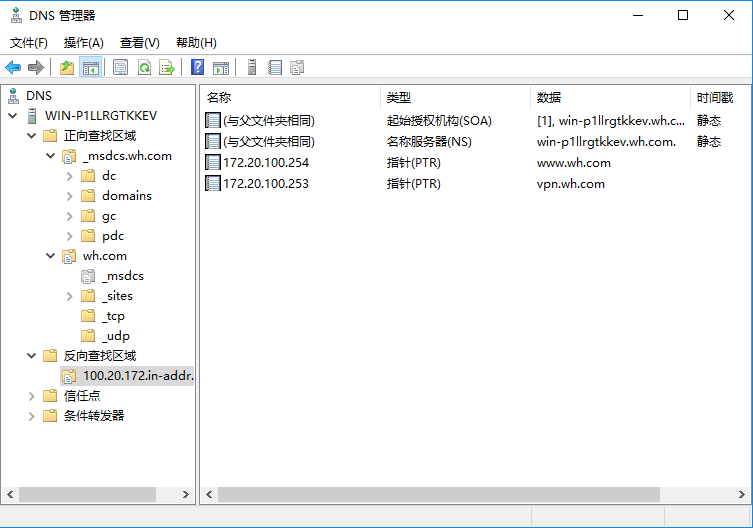

(2)创建完成正向解析之后,在反向查找区域中进行创建172.20.100.0/24该网段的反向区域,完成之后点击下一步。

(3)创建完成反向查找区域之后,进行新建指针,分别将该区域的ip地址对应到正向的主机的域名上,配置。

配置完成之后,域控服务器的所有初始配置完成,接下来为该服务器配置证书服务。

2.3.5 证书服务的安装

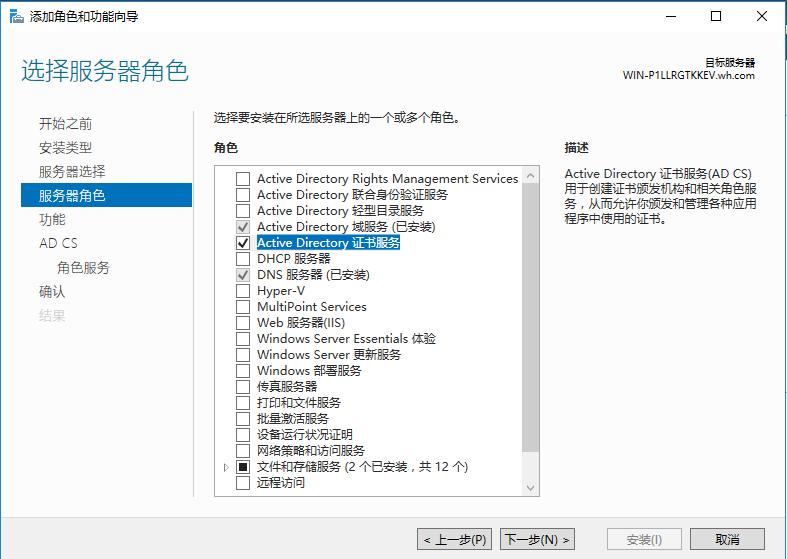

(1)打开服务器的角色和安装,勾选证书服务,然后点击下一步。

(2)在功能确认页面,使用默认选项,然后点击下一步。

(3)在ad cs确认页面中继续使用默认选项,然后点击下一步。

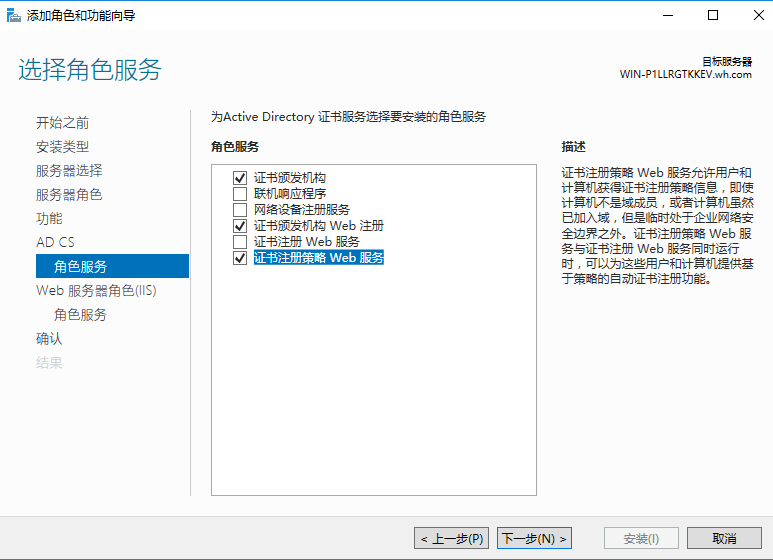

(4)在角色服务中勾选证书颁发机构web注册和证书注册web服务,以及第一项证书颁发机构,然后点击下一步。

(5)进入web服务的iis角色确认页面,使用默认选项然后点击下一步。

(6)在角色服务的确认页面,点击下一步。

(7)进入确认页面,使用默认选项勾选“如果需要,自动重新启动目标服务器”完成之后点击安装开始证书服务的安装。

完成安装之后就需要进行证书服务的配置。

2.2.6 证书服务的配置

(1)安装完成证书服务之后,打开服务器的证书服务配置,然后选择默认的凭据然后点击下一步。

(2)在角色服务中勾选“证书颁发机构,证书颁发机构web注册,证书注册策略web服务”然后点击下一步。

(3)设置CA证书的类型为企业的CA,此处使用默认设置,完成之后点击下一步。

(4)在CA类型中选择根CA选项,然后点击下一步。

(5)在私钥选项中选择创建新的私钥,选中之后然后点击下一步。

(6)在加密选项中,使用默认的加密方式,然后点击下一步。

(7)设置CA的名称以及后缀等,此处使用默认选项,然后点击下一步。

(8)有效期设置,证书数据库,cep身份验证类型页面全部使用默认选项,然后点击下一步。

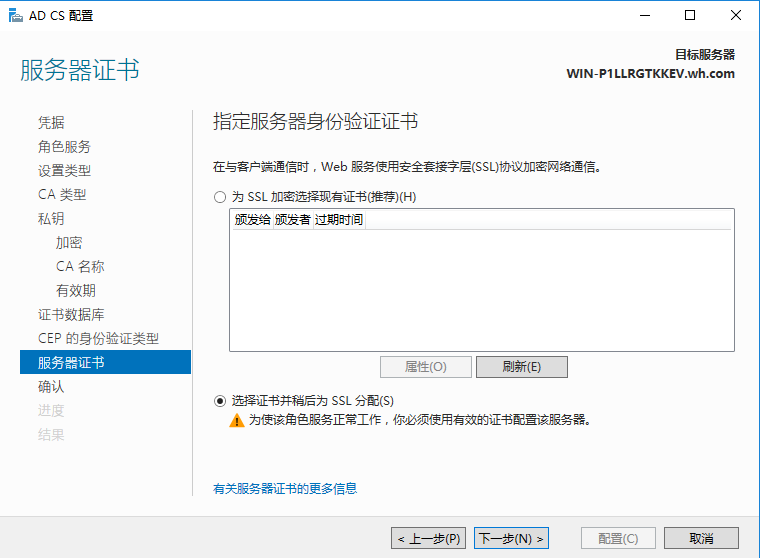

(9)在服务器证书页面选择第二个选项勾选稍后为ssl分配证书,然后点击下一步。

(10)在确认页面点击配置,完成证书服务的配置。

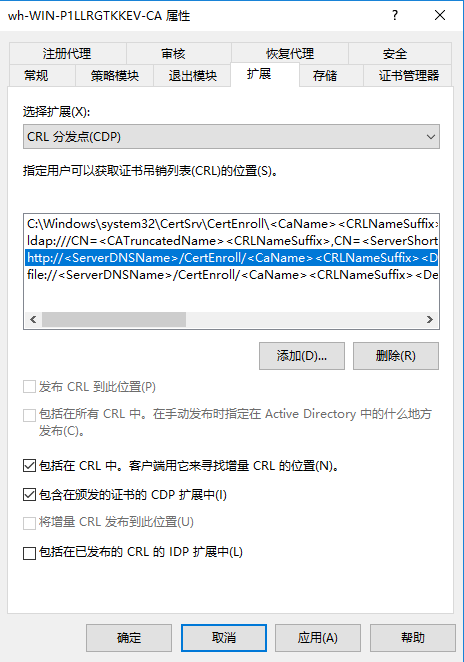

(11)进入证书颁发机构开始颁发证书,邮寄本地机构属性,到扩展页面,选择http的办法点,然后勾选如下选项。

(12)在扩展选项中,再次选择扩展信息访问,选择http证书位置,勾选包含在颁发的证书aia扩展中,完成之后点击确定,如图4-17所示。

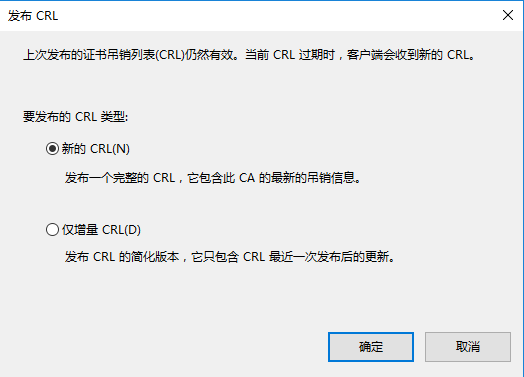

(13)进入本地机构,选择吊销的证书,邮寄点击发布,选择发布的类型为新的crl。

2.2.7 VPN户的配置

(1)打开用户和计算机,创建登陆名为wh的用户,设置用户所属组为users。

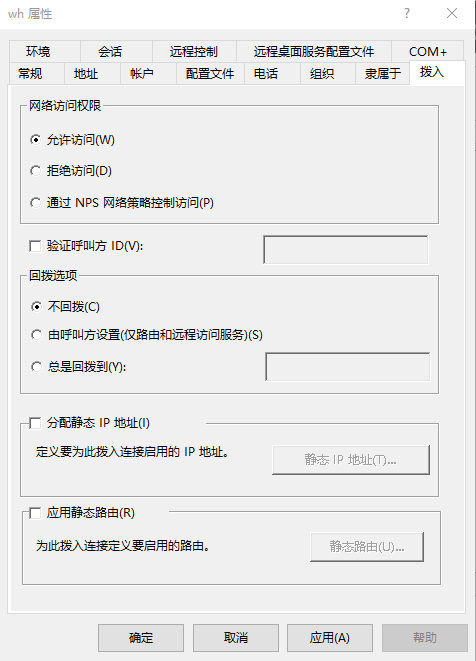

(2)在用户属性中,允许用户有网络权限的访问。

至此域控的配置全部完成,接下来进行边界服务器vpn的配置。

2.3 VPN服务的部署

域控部署完成之后,继续在企业编辑Windows Server2019上进行vpn的部署来实现客户端的远程访问,具体部署如下。

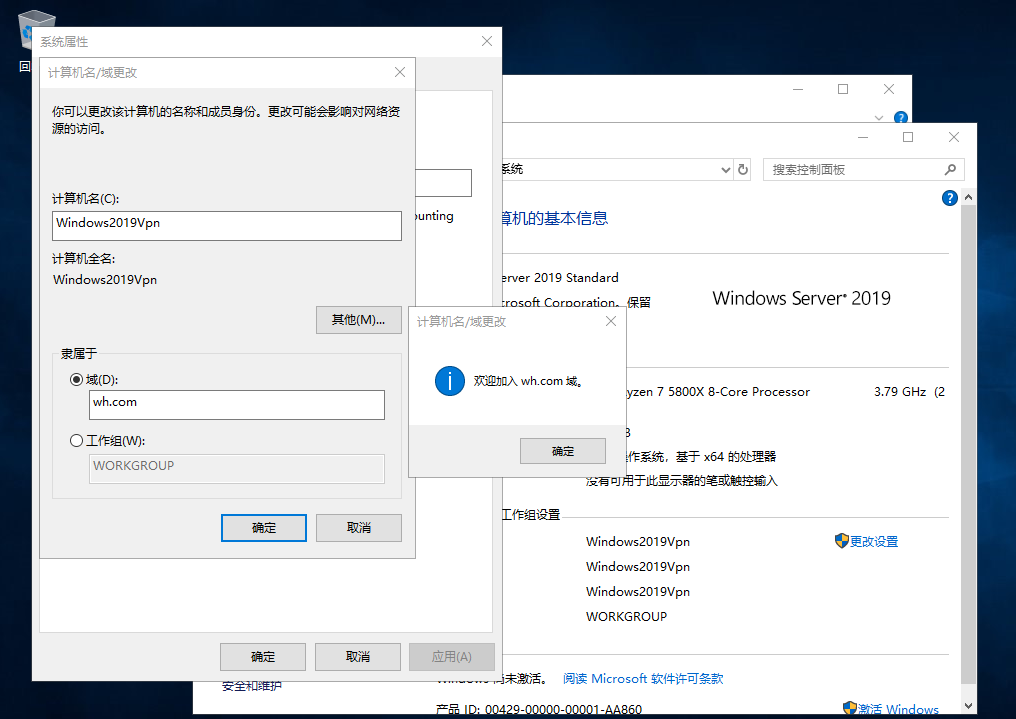

2.3.1 将边界vpn服务器加入域

打开计算机的域控更改页面,点击域选项,设置域控为wh.com,然后点击确定服务器将会自动重启。

2.3.2 路由和远程访问服务的安装

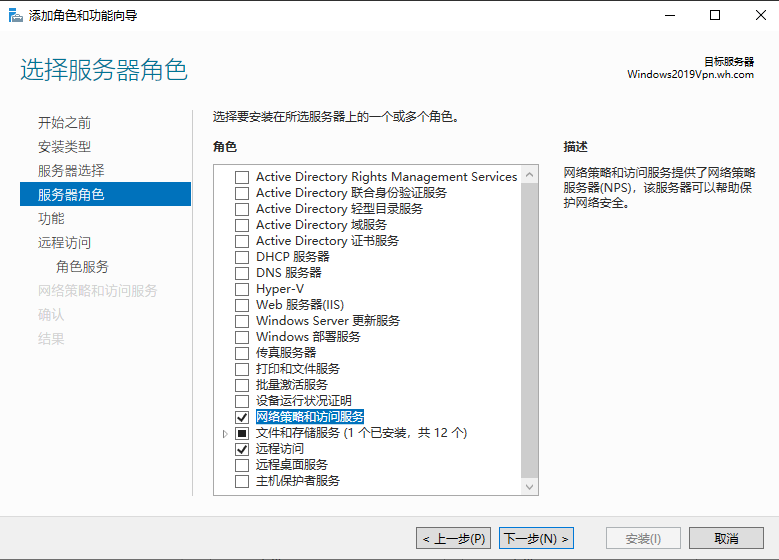

(1)打开服务器的添加角色选择路由和远程访问以及网络策略服务。

(2)在功能页面选择默认设置,然后点击下一步。

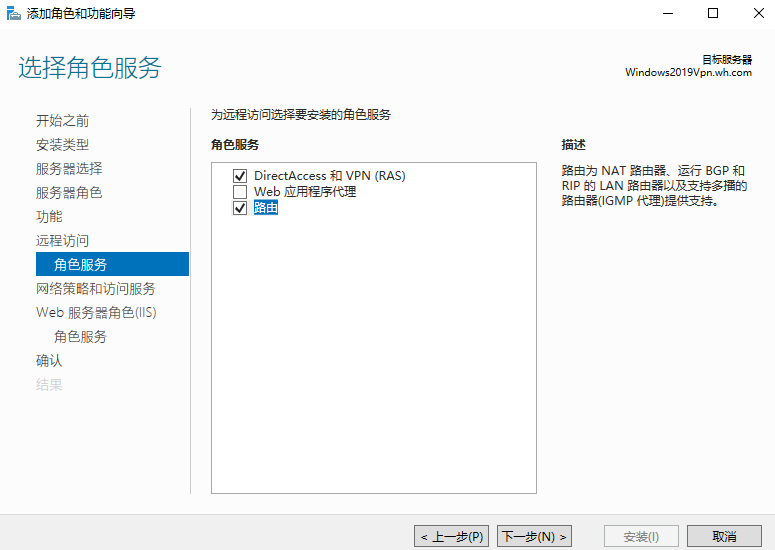

(3)在远程访问的角色服务中中勾选directaccess和vpn以及路由角色,然后点击下一步。

(4)在网络测量和访问服务页面使用默认设置,然后点击下一步。

(5)在web服务角色中选择默认设置,然后点击下一步。

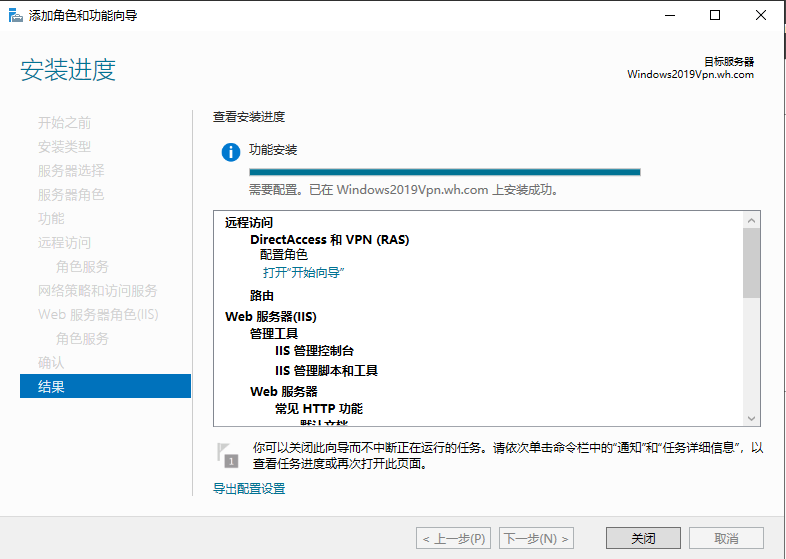

(6)在确认界面点击安装,开始路由和远程服务的安装。

2.3.3 路由和远程访问服务的配置

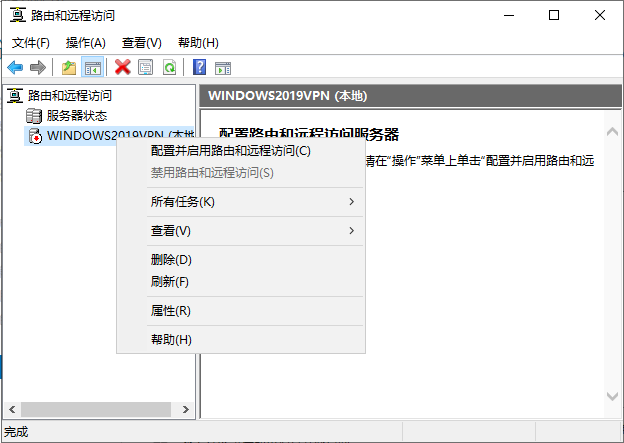

(1)在安装完成页面,点击打开设置向导开始路由和远程服务的配置。

(2)在部署向导中进入路由和远程访问,点击本地服务器,右击点击配置并启用路由和远程访问。

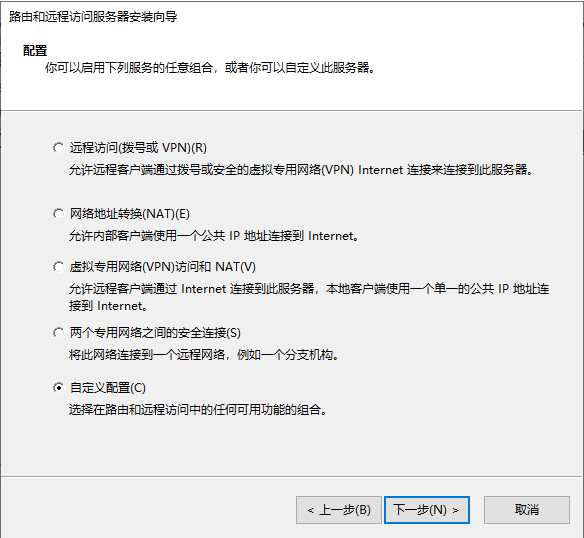

(3)点击之后进入向导,点击下一步进入配置选项页面,选择自定义配置,然后点击下一步。

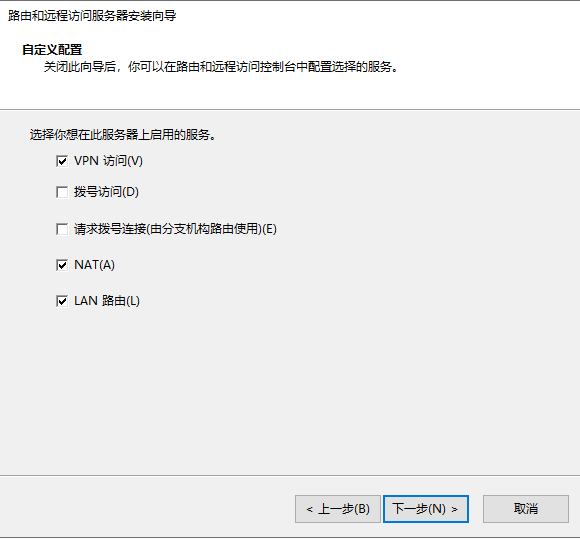

(4)勾选vpn访问,nat访问,lan路由选项,然后点击下一步。

(5)完成之后服务启动,进行后续的配置。

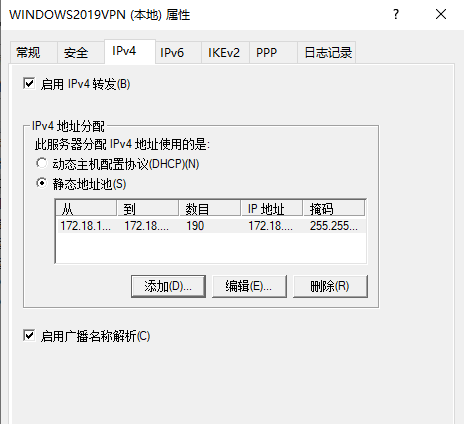

(6)右击本地服务器,选择ipv4菜单,设置ip地址分配为静态地址池,设置地址池为172.18.100.10-199/24,完成之后点击确定。

图4-26 配置vpn地址池示意图

(7)右击远程访问日记记录和策略,点击启动nps,进入到网络策略服务器配置页面。

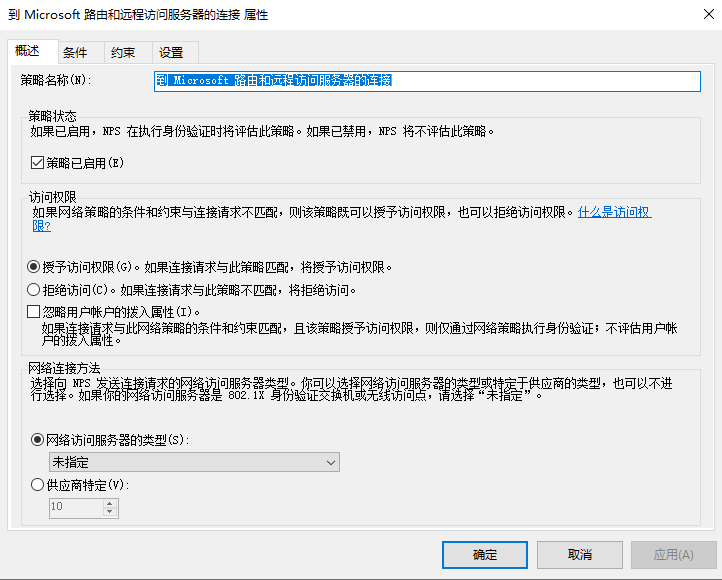

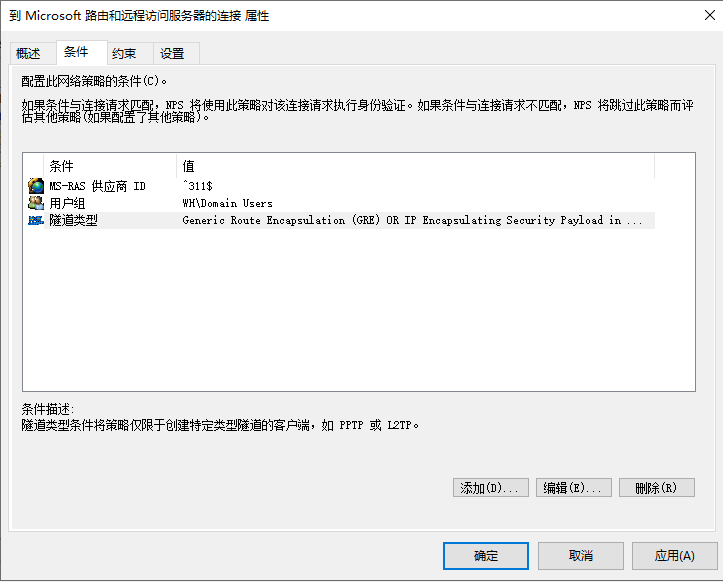

(8)点击网络策略,进入策略名称,首先启用测控,并且勾选授予访问权限。

(9)进入条件菜单,设置隧道类型为勾选全部协议,设置用户组为domain users用户组(wh用户所在的用户组)完成之后点击确定。

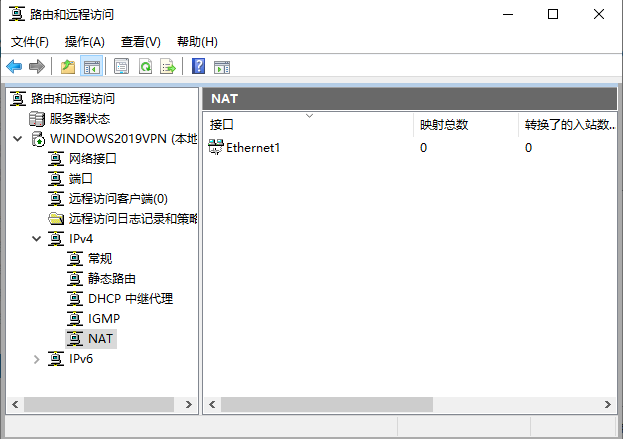

(10)进入ipv4的nat菜单,点击新增接口,将连接域控的网络接口设置为启用nat的接口。

至此vpn服务的配置全部完成,接下来需要在客户端进行vpn的连接和证书的申请了。

3 客户端连接VPN

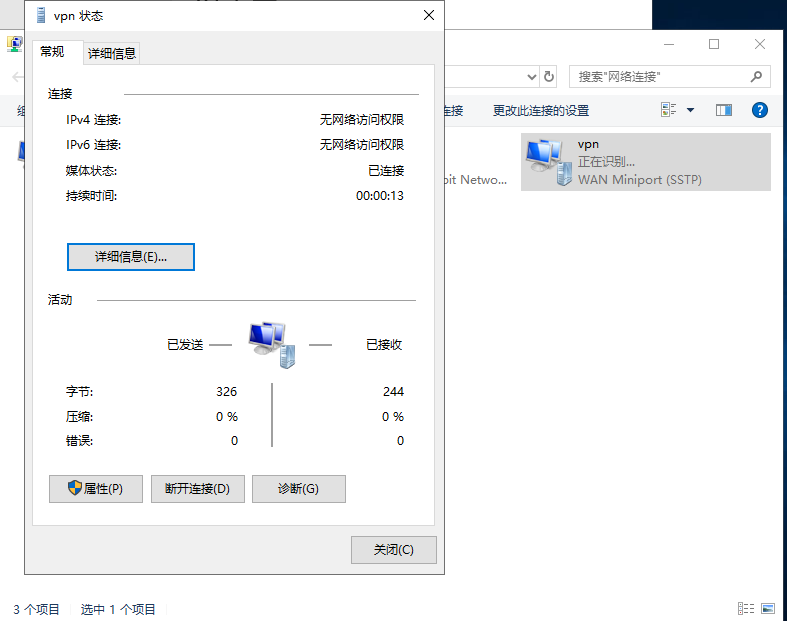

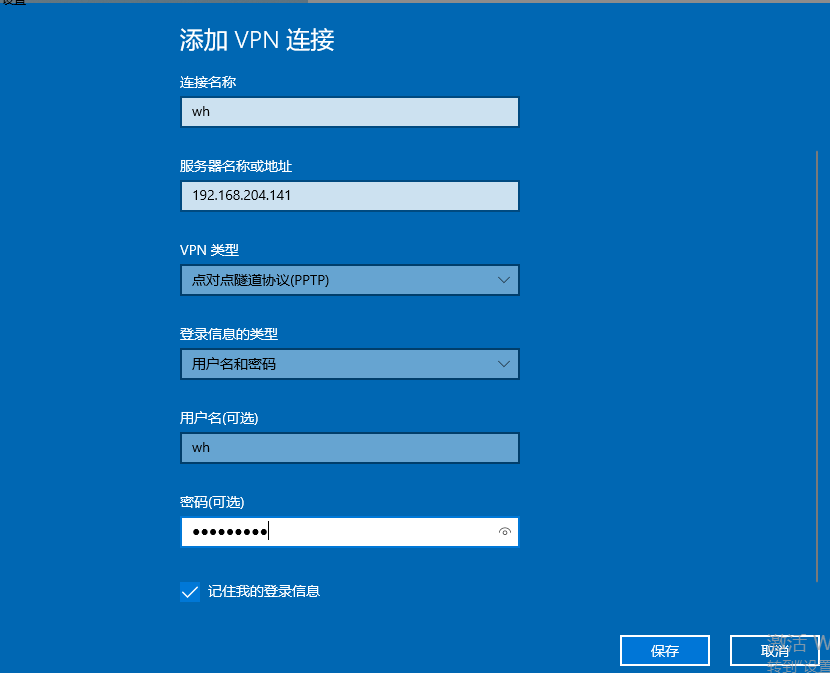

在部署完成vpn服务之后,在客户端就需要配置vpn服务(pptp)来进行连接,然后向域控中进行证书的申请来完成sstp的连接,具体步骤如下。

(1)在客户端中首次因为没有证书,所以建立一个pptp的vpn。

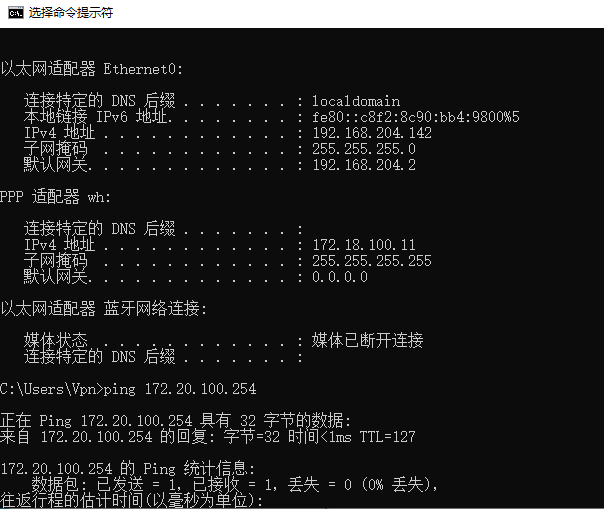

(2)配置完成之后连接vpn,发现ppp隧道得到分配的地址池172.18.100.0/24的ip地址。

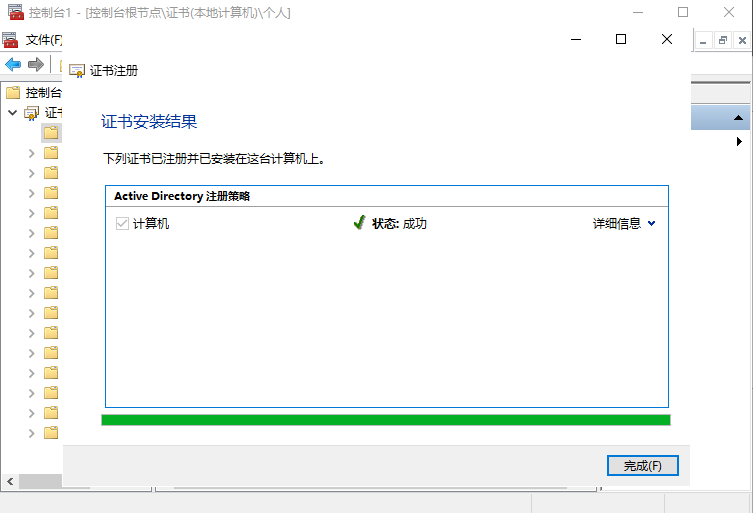

(3)在vpn服务器中打开控制台根节点,然后进行证书的申请,选择证书类型为计算机,点击注册中进行申请证书。

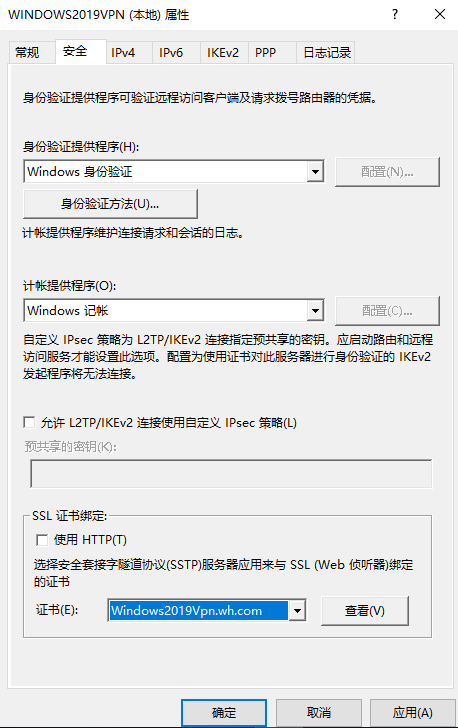

(4)完成之后打开路由和远程访问策略,在ssl证书绑定中选择刚才注册的证书。,然后点击确定。

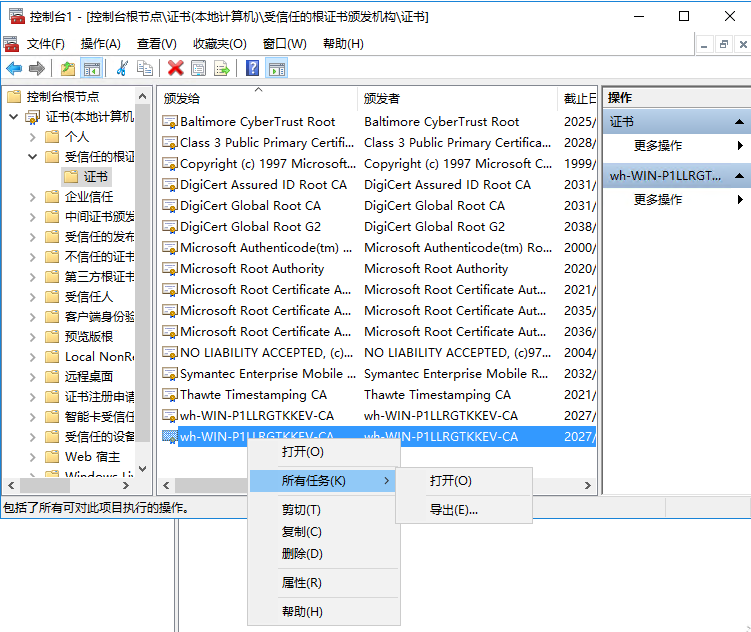

(5)进入ad服务器,将证书服务器的收信人证书进行导出。

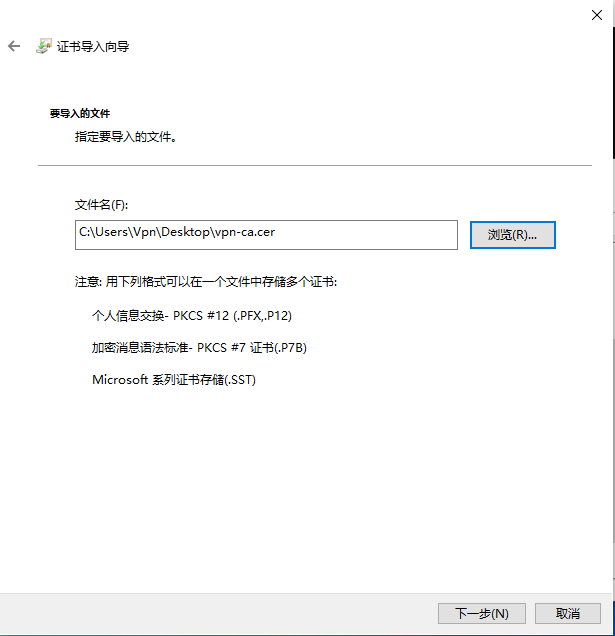

(6)导出完成之后将该证书安装到Windows客户机上。

(7)在Windows客户机上配置一个sstp的vpn进行连接,连接完成之后发现可以进行内网数据的访问,说明sstp配置成功。