1 企业网络的设计

1.1 网络拓扑设计

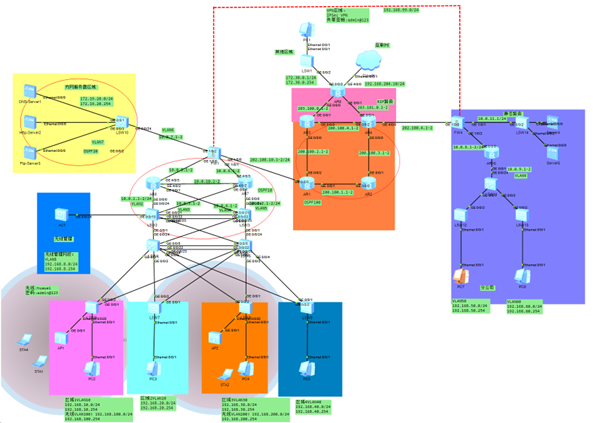

公司的网络结构采用分层区域的设计,在内网分别分为接入层,汇聚层和核心层,核心层。其中核心层部署了交换机和核心路由器,并且核心层采用冗余的数据用来提高网络的转发能力保证网络数据在传输的时候的问题,防止链路中某个设备故障导致的整个链路的故障。

汇聚层为两个核心交换机组成,在汇聚层用来实现流量承上启下的作用。汇聚层主要将接入层的交换机转发到核心上实现流量的整合,分担核心的压力以便进行更加精确的访问控制。

接入层设备主要为网络的所有的用户提供有线和无线终端的接入,有线网络确保有线终端稳定的接入网络,而无线网络则是起到整个区域覆盖的作用让整个办公区域需实现浮现的覆盖和漫游。

在企业的网络边界上,主要通过防火墙实现对内外网的隔离,通过在防火墙上配置安全策略和NAT实现内网对互联网的访问。通过配置VPN实现总区域和分区域的组网,实现各个区域的互联互通。综上所述,本次企业网络的架构如下所示。

1.2 网络地址和区域的设计

在网络设计中,通过IP和VLAN划分实现各个区域的网络隔离。IP地址规划能为网络中的每台设备提供唯一标识,便于数据的准确传输与定位而且合理的 IP 分配为网络扩展预留空间,适应未来发展需求。VLAN 划分则增强了网络安全性,将不同部门或业务逻辑隔离,限制广播域范围,有效防止敏感信息泄露和网络风暴扩散,提升网络整体性能,确保各业务系统稳定、独立且安全地运行,本次网络的IP地址分配表如下表所示。

IP地址分配表

| 设备名 | 网络区域 | 网络区域 | VLAN/接口 | 网关/对端地址 |

| SW2 | 总部内网核心 | 192.168.10.0/24 | VLAN10 | 虚拟网关:192.168.10.254 |

| 192.168.20.0/24 | VLAN20 | 虚拟网关:192.168.20.254 | ||

| 192.168.30.0/24 | VLAN30 | 虚拟网关:192.168.20.254 | ||

| 192.168.40.0/24 | VLAN40 | 虚拟网关:192.168.30.254 | ||

| 192.168.100.0/24 | VLAN100 | 虚拟网关:192.168.100.254 | ||

| 192.168.200.0/24 | VLAN200 | 虚拟网关:192.168.200.254 | ||

| VLAN8 | ||||

| 10.0.1.2/24 | VLAN2 | |||

| 10.0.3.2/24 | VLAN3 | |||

| SW3 | 总部内网核心 | 192.168.10.0/24 | VLAN10 | 虚拟网关:192.168.10.254 |

| 192.168.20.0/24 | VLAN20 | 虚拟网关:192.168.20.254 | ||

| 192.168.30.0/24 | VLAN30 | 虚拟网关:192.168.20.254 | ||

| 192.168.40.0/24 | VLAN40 | 虚拟网关:192.168.30.254 | ||

| 192.168.100.0/24 | VLAN100 | 虚拟网关:192.168.100.254 | ||

| 192.168.200.0/24 | VLAN200 | 虚拟网关:192.168.200.254 | ||

| VLAN8 | ||||

| 10.0.4.2/24 | VLAN4 | |||

| 10.0.2.2/24 | VLAN5 | |||

| AR7 | 内网核心 | 10.0.2.1/24 | GigabitEthernet0/0/0 | |

| 10.0.5.1/24 | GigabitEthernet0/0/1 | |||

| 10.0.10.2/24 | GigabitEthernet4/0/2 | |||

| 10.0.6.2/24 | GigabitEthernet4/0/3 | |||

| AR8 | 内网核心 | 10.0.1.1/24 | GigabitEthernet0/0/0 | |

| 10.0.4.1/24 | GigabitEthernet0/0/1 | |||

| 10.0.10.1/24 | GigabitEthernet4/0/2 | |||

| 10.0.5.2/24 | GigabitEthernet4/0/3 | |||

| FW1 | 内网边界 | 10.1.5.1/24 | GigabitEthernet1/0/0 | Trust |

| 10.1.6.1/24 | GigabitEthernet1/0/1 | Trust | ||

| 10.0.7.2/24 | GigabitEthernet1/0/2 | DMZ | ||

| 202.108.10.1/24 | GigabitEthernet1/0/6 | unTrust | ||

| 192.168.99.1 | Tunnel1 | unTrust VPN接口 | ||

| SW10 | 内网DMZ | 10.0.7.1/24 | VLAN6 | |

| 172.19.20.0/24 | VLAN7 | |||

| AR1 | 互联网区域 | 202.108.10.1/24 | GigabitEthernet0/0/0 | |

| 200.100.1.1/24 | GigabitEthernet0/0/1 | |||

| 200.100.2.2/24 | GigabitEthernet0/0/2 | |||

| AR2 | 互联网区域 | 200.100.1/24 | GigabitEthernet0/0/0 | |

| 200.100.3.2/24 | GigabitEthernet0/0/1 | |||

| AR3 | 互联网区域 | 200.100.2.1/24 | GigabitEthernet0/0/0 | |

| 200.100.4.1/24 | GigabitEthernet0/0/2 | |||

| 203.100.0.2/24 | GigabitEthernet0/0/3 | |||

| AR4 | 互联网区域 | 200.100.3.1/24 | GigabitEthernet0/0/0 | |

| 203.101.0.2/24 | GigabitEthernet0/0/1 | |||

| 200.100.4.2/24 | GigabitEthernet0/0/2 | |||

| 202.100.4.1/24 | GigabitEthernet4/0/0 | |||

| AR4 | 互联网区域 | 203.100.0.1/24 | GigabitEthernet0/0/0 | |

| 203.101.0.1/24 | GigabitEthernet0/0/1 | |||

| 172.30.0.254/24 | GigabitEthernet0/0/2 | |||

| 192.168.204.78/24 | GigabitEthernet4/0/0 | 桥接NAT网卡 | ||

| FW4 | 分区域防火墙 | 202.108.10.2/24 | GigabitEthernet1/0/0 | Untrust |

| 10.0.11.1/24 | GigabitEthernet1/0/1 | DMZ | ||

| 10.0.8.1/24 | GigabitEthernet1/0/2 | Trust | ||

| AR10 | 分区域路由器 | 10.0.8.2/24 | GigabitEthernet0/0/0 | |

| 10.0.9.1/24 | GigabitEthernet0/0/1 | |||

| SW10 | 分区域交换机 | 10.0.9.2/24 | VLAN9 | |

| 192.168.50.0/24 | VLAN50 | 192.168.50.254 | ||

| 192.168.60.0/24 | VLAN60 | 192.168.60.254 |

1.3 网络中相关技术的设计

(1)内网核心层使用冗余链路的结构进行架构的设计,在核心交换机中使用VRRP+MSTP的协议实现负载均衡和防止环路,在核心路由器上部署OSPF实现内网的联通。

(2)在总部的核心内网区域和DMZ区域启用OSPF多进程,各个区域独立运行。当其中一个进程发生故障时,其他进程仍然可以正常运行,从而保证网络的连通性和可用性,降低故障对整个网络的影响。

(3)在防火墙上默认放行ICMP协议,方便测试联通,主要区域和分区域的网络启用IPSec VPN服务,实现异地组网。

(4)企业中无线终端WLAN接入网络。而且在无线覆盖区域内移动发生跨VLAN漫游时,不影响用户的业务使用,所以无线网络采用AC+AP的模式,配置WLAN跨VLAN的三层漫游。

(5)在互联网区域网络分为核心路由和边界路由,其中所有的核心路由器启用OSPF路由,在边界路由上启用RIP路由,边界和核心交互区域对两种路由互相引用实现网络的联通。

(6)在边界路由上启用桥接模式,连接到外部网络实现互联网的访问。

(7)在网络的分区配置静态路由实现分区域的互联互通。

2 企业网络的配置

网络拓扑按照设计图完成之后,需要对网络设备进行配置,通过配置实现网络上述的要求,确保最终完成的网络具有安全,稳定,以及高冗余的要求。

2.1 基础接口的配置

在网络配置中,首先按照需求对网络进行命名,通过命名实现网络设备各个区域的划分,然后第二部对网络接口进行配置,本次网络设计中网络接口分为三层接口喝二层接口,其中核心交换机中,路由器喝防火墙的主干网络的端口为三层,在内网连接汇聚层和接入层以及终端设备的为二层接口,其中二层接口又分为ACCESS模式和Trunk模式。

2.1.1 三层接口的配置

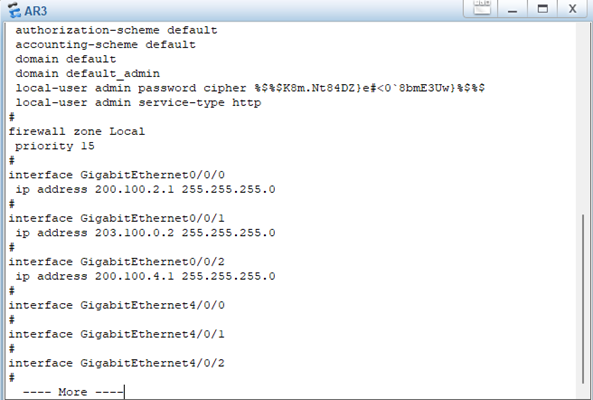

(1)在三层接口上需要为接口配置IP地址,实现设备之间的连接,在配置中首先在路由设备以及防火墙设备上按照网络各个区域的接口设计表对网络地址进行配置,配置使用IP address命令,配置完成如下图所示。

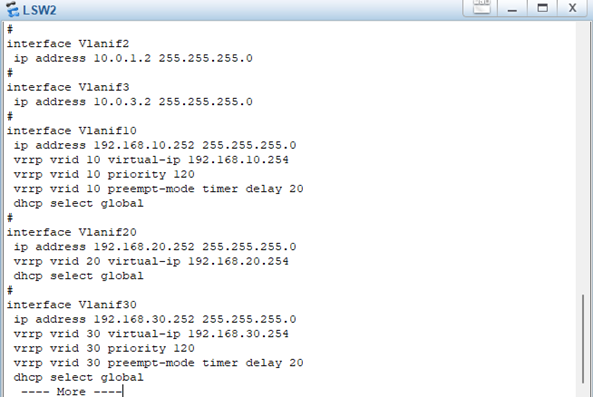

(2)在交换机上,因为不能直接对交换机的接口进行IP地址配置,所以需要在交换机上创建VLAN,并且给VLAN配置IP地址,本次网络中核心交换机为两个,所以在配置的时候约定左边的地址为252,约定右边的地址为253,后期虚拟网关为254。配置完成之后如下图所示。

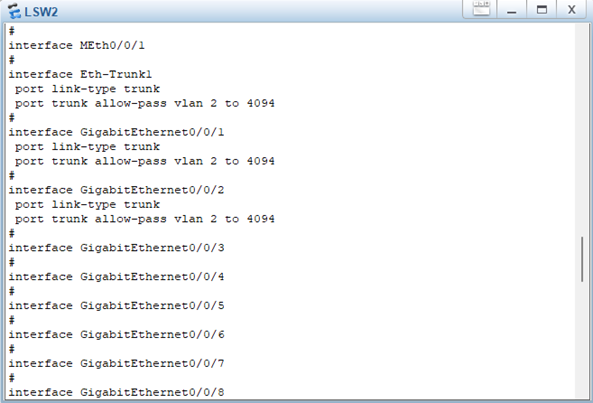

2.1.2 二层接口的配置

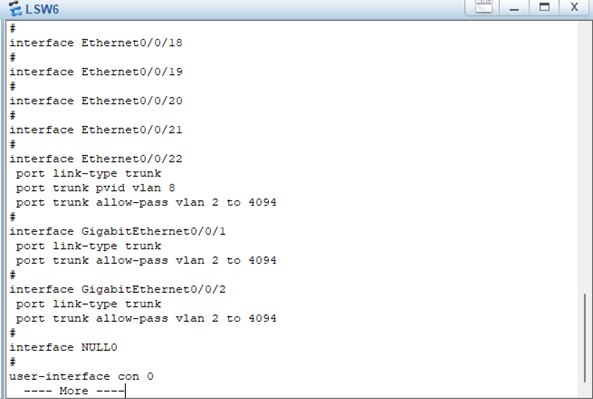

在汇聚层和接入层的交换机端口上以及核心层连接汇聚层的交换机端口上因为不需要配置IP地址,所以为二层端口,在二层端口中分为Access模式和Trunk模式,其中连接网络设备的端口为Trunk模式,连接终端的设备为Access模式。

(1)Access接口的配置:首先在连接所有的终端设备上,使用port link-type access将端口模式设置为Access然后使用 port default将端口加入到对应的VLAN。

(2)Trunk接口模式的配置:在连接上层设备的端口上,进入到端口使用port link-type trunk将端口设置成Trunk,然后对所有的VLAN放行,使用port trunk allow-pass命令。在其余二层交换机上使用相同的方法进行以上的配置,全部配置完成之后如下图所示。

2.2 动态路由的配置

OSPF路由是一种内部路由协议。它基于链路状态算法,每个路由器收集周边链路状态信息构建链路状态数据库,通过迪杰斯特拉算法计算最短路径树,确定到达各个目标网络的最佳路径。OSPF能够快速适应网络拓扑变化,提供无环路的路由选择,支持可变长子网掩码,适用于大规模、复杂的网络环境,能有效实现区域内的高效路由转发。

RIP路由协议,是一种较为常见的简短路由协议。它采用距离向量算法,根据跳数来衡量到达目标网络的距离,最大跳数为 15 跳,超过则认为目标网络不可达。RIP 路由器周期性地向相邻路由器广播路由信息,使其能够学习到整个网络的拓扑结构,进而构建路由表。其优点是配置简单、易于实现,它存在收敛速度慢、容易产生路由环路等缺点导致他只能用于小型网络环境。

2.2.1 OSPF路由的配置

在本次网络设计中,OSPF主要分为三个区域,首先是内网核心区域,然后是内网的DMZ区域,最后是互联网区域中的核心区域,其中内网中的两个区域启用不相同的进程,通过防火墙连接进行路由的引入,互联网的OSPF和RIP进行互相引入。配置步骤如下。

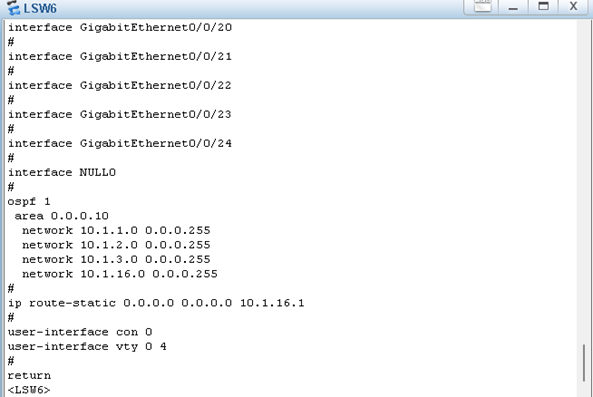

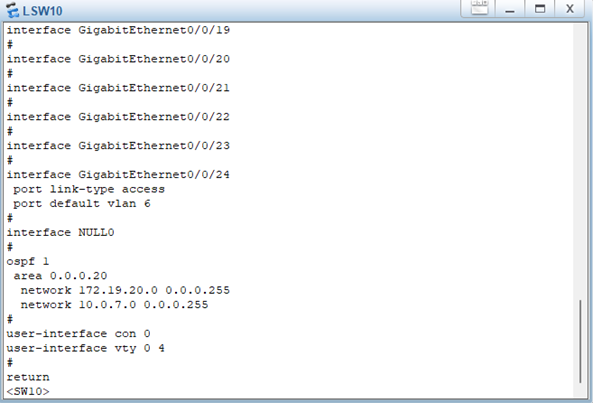

(1)首先在内网区域进行配置,设置内网的OSPF的ID为1,然后区域为10,然后在内网的各个区使用相同的方式进行宣告。配置完成之后如图4.4所示。

(2)在服务器DMZ区域也进行路由的宣告,设置OSPF的进程为1,然后设置区域为20,配置完成之后如下图所示。

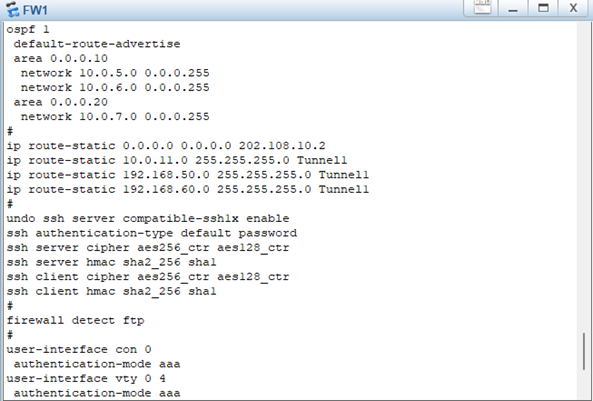

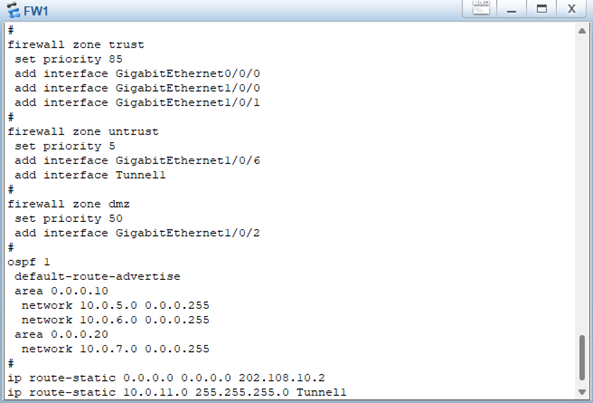

(3)在内网的核心防火墙上,OSPF需要分别创建DMZ和内网的两个区域,并且设置默认路由进行全网的广播。首先创建一个进程为1的OSPF路由,然后首先设置区域为10的路由,宣告连接内网的网络10.0.5-6.0/24,然后设置区域为20的路由,宣告内网连接网络DMZ的网络10.0.7.0/24,最后在OSPF全局配置下,将默认网络进行宣告,配置完成如下图所示。

2.2.2 RIP路由的配置

在中型网络设计中互联网的边界上需要和互联网核心区域使用不同的路由,其中边界使用了RIP路由,所以在配置的时候,RIP路由分为两个部分,首先进行RIP路由的宣告,然后进行两个路由之间的相互引入。

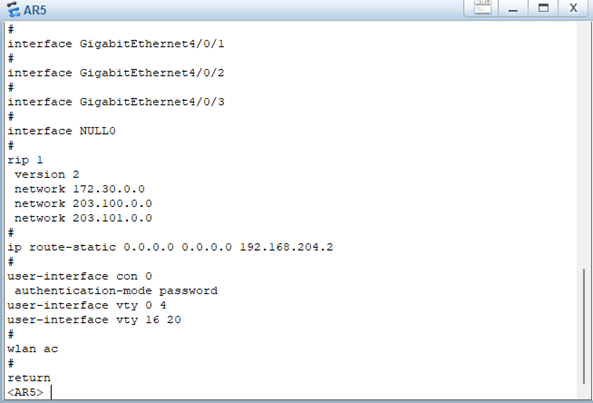

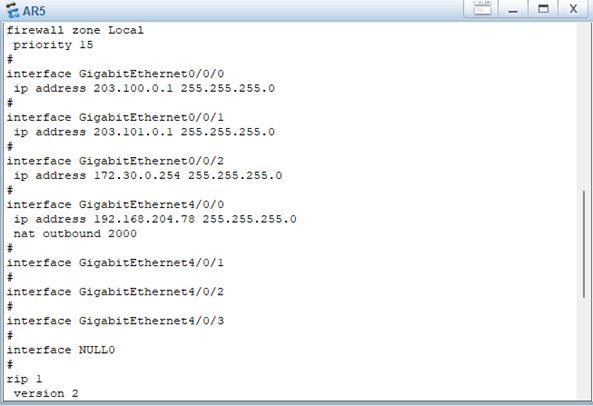

(1)首先在R3,R4,R5上进行RIP路由的配置,首先设置RIP的ID为1,然后设置版本为2,最后在各个路由器上进行宣告,配置完成之后如下图所示。

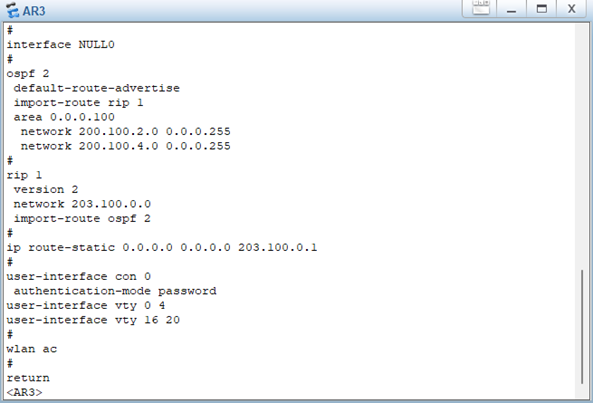

(2)配置完成之后,互联网区域的边界和核心还不能互相通讯,所以在AR3和AR4上进行两个路由之间的互相引入,通过引入实现两个区域的互通,首先在进入到OSPF2中,然后使用import-route rip 1命令引入RIP1协议,然后在RIP协议中使用import-route ospf 2命令引入OSPF协议,配置完成之后如下图所示。

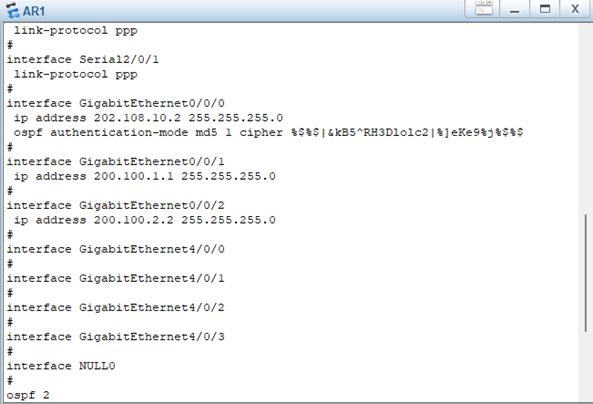

2.2.3 OSPF路由安全的配置

在网络的互联网区域中,在连接公司的两个路由器接口上需要通过配置路由接口认证可以防止非法路由器接入 OSPF 网络,避免恶意设备获取网络拓扑信息和传输数据。提高互联网区域的安全性,避免公司中边界区域错误的配置导致互联网的故障,配置的时候首先在AR1和AR4连接公司网络的接口上开启OSPF认证,设置认证方式为加密密文认证,配置完成之后如下图所示。

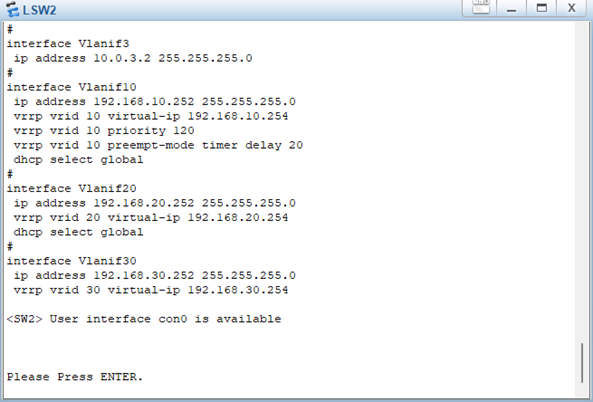

2.3 VRRP和MSTP的配置

本文在内网核心交换机上部署VRRP协议实现冗余的网关,在所有交换机上配置MSTP实现负载和防止环路,其中VRRP 可以创建虚拟设备,实现网关冗余备份,当主网关故障时能快速切换至备用网关,确保网络的不间断通信,避免单点故障对业务的影响。MSTP 则能在二层网络中消除环路,同时将不同 VLAN 流量映射到不同的生成树实例,实现流量的负载均衡和冗余备份,优化网络性能,二者协同为企业网络提供了高可用性的解决方案,保障业务持续稳定运行。

2.3.1 VRRP的配置

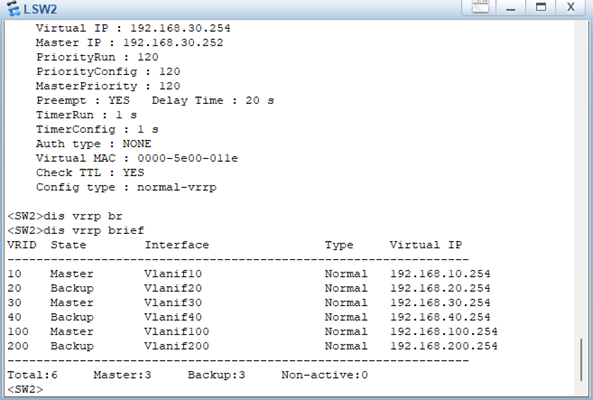

在本次的网络中使用VRRP实现双核心的备份,并且根据负载的原理,设置VLAN10,30,100的主节点走左边交换机上去,设置VLAN20,40,200的备用交换机走右边交换机上去,实现所有VLAN互为备份以及负载均衡,当网络发生故障的时候进行快速的迁移,实现网络的快速故障切换,配置步骤如下。

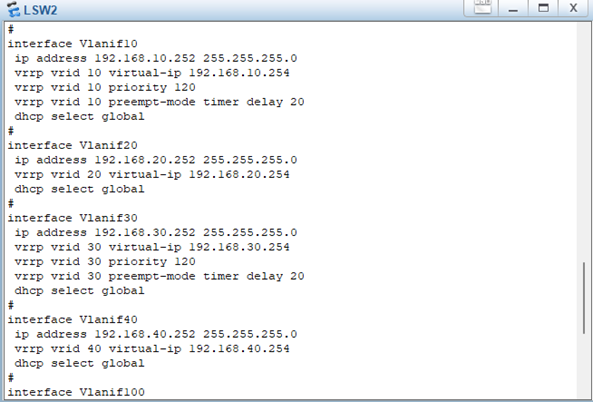

(1)首先在左边交换机上配置VLAN10接口的虚拟地址为192.168.10.254,并且设置优先级为120,并且设置链路抢占的时间为20秒,在所有的备用节点设置虚拟IP,其他保持默认即可,配置完成如下图所示。

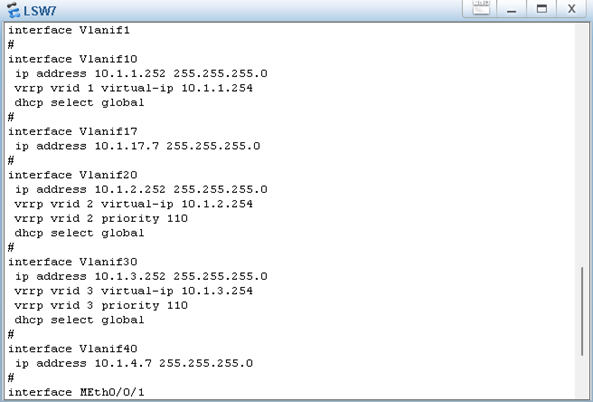

(2)在右边交换机上对VLAN20,40,200配置网关,优先级以及抢占时间,在VLAN10,30,100上只配置虚拟地址即可配置完成之后如下图所示。

4.3.2 MSTP的配置

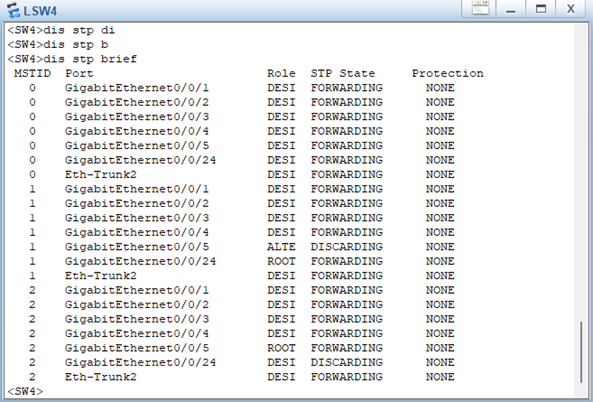

在网络中接入层交换机和核心层交换机因为是多链路组合的接入方式,所以在配置的时候需要使用MSTP来进行防止环路和链路的快速收敛。而且在配置的时候MSTP需要和VRRP协议互相配合实现网络的负载。

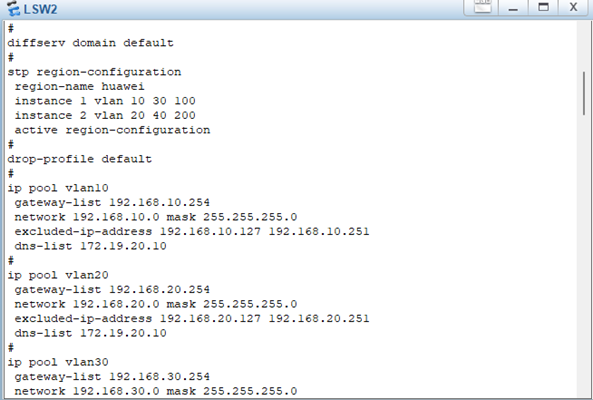

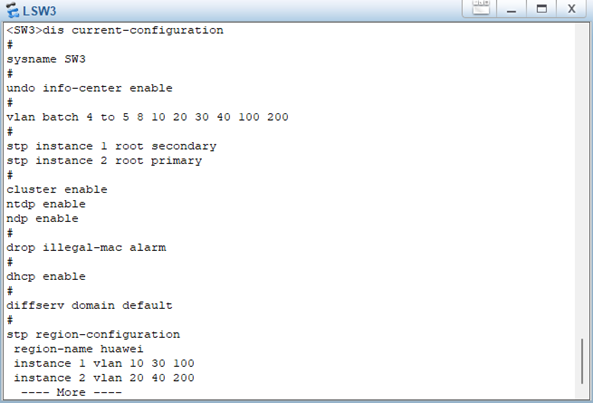

(1)在所有交换机上设置MSTP配置,并且配置MSTP区域的名称,以及广播的区域,配置完成之后如下图所示。

(2)然后在核心交换机上进行主备区域的配置,其中设置1号区域的跟节点为左边区域,设置2号区域的根节点为右边交换机,备用节点则互为相反,配置完成之后如下图所示。

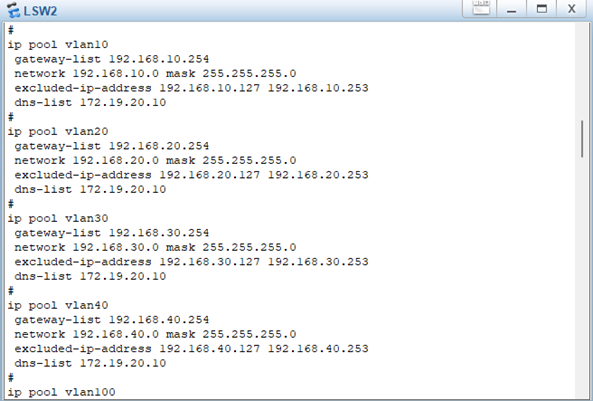

2.4 DHCP的配置

在网络中还需要开启DHCP服务,主要是在核心交换机上进行配置。 通过在交换机上配置DHCP服务可以自动为连接到该交换机的终端设备分配 IP 地址及其他网络参数,可以避免手动为大量终端逐一配置 IP 地址的繁琐操作,降低了配置错误的风险,提高了 IP 地址的利用率,可灵活应对网络中设备数量的变化,满足临时接入设备的网络需求,保障网络高效稳定运行,配置步骤如下。

(1)在左右两边交换机上分别开启DHCP服务,并且创建带有VLAN名字的DHCP地址池,设置DHCP网段,网关,DNS等服务。

(2)配置完成之后为了防止DHCP的冲突,需要在两个交换机上分别设置排除地址,设置左边交换机排除地址为127-253个地址,设置右边交换机的排除地址为1-126全部配置完成之后如下图所示。

(2)在交换机的所有VLAN接口上开启DHCP全局获取的模式,配置完成如下图所示。

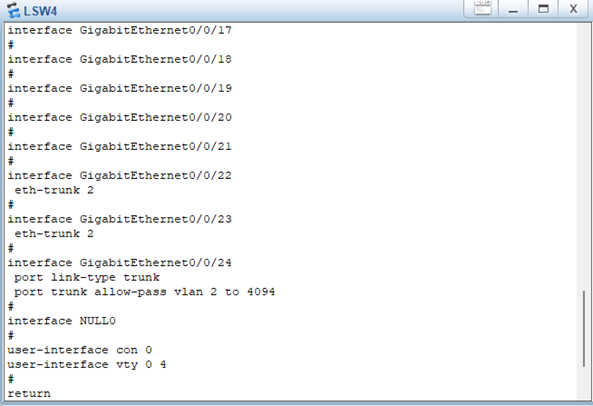

2.5 聚合链路的配置

在本次网络中,汇聚层交换机和核心层交换机相互连接上全部使用聚合链路进行互相得连接。因为聚合链路是将多个物理链路捆绑成一个逻辑链路,以提升链路带宽和可靠性。满足如数据中心、企业核心网络等对大流量传输的需求。同时它具备链路冗余能力,当其中一条或几条物理链路出现故障时,数据可自动切换到其他正常链路,确保网络连接不中断,维持业务的持续稳定运行,为关键业务系统提供可靠的网络支撑,增强网络的健壮性和容错能力,配置得步骤如下。

(1)首先在核心层交换机上创建一个Eth-Trunk为1 得聚合口,然后设置该聚合口得端口模式为Trunk,并且允许当前所有得VLAN通过,最后将互相连接得两个口加入到聚合口中,配置完成之后如下图所示。

(2)在汇聚层交换机上使用相同得方式创建一个Eth-Trunk2的聚合口,并且配置聚合口的端口模式为Trunk,放行所有的VLAN最后将物理口加入到聚合口中,最终实现网络接口的绑定,全部配置完成之后如下图所示。

2.6 防火墙的配置

在网络中,在内网的边界都部署了防火墙来提高网络的安全性,通过边界上的配置实现网络流量进行访问控制,依据预先设定的规则,控制数据包能够进出企业内部网络,阻挡外部非法的网络访问有效防止外部网络的潜在威胁入侵企业内网。

此外因为需要访问互联网,所以防火墙还需要进行网络地址转换(NAT),实现互联网的访问,并且隐藏企业内部网络的真实 IP 地址。

在公司的总部区域还需要和分部区域进行异地的组网,实现网络的联通,所以在两边防火墙上需要配置IPSecVPN构建安全隧道,实现网络在异地的组网,详细配置如下。

2.6.1 NAT的配置

在本次网络中需要在三个区域配置NAT网络实现对互联网的访问,这三个区域分别是总部区域的防火墙,分布区域防火墙以及互联网边界区域的互联网接口上。通过这三个区域的配置实现所有区域到互联网的打通。

(1)首先对两边防火墙进行基础的配置,分别配置IP地址,然后根据网络接口所在的区域设置连接内网的区域为信任区域,连接服务器的区域为DMZ,连接外部互联网的区域为非信任区域,配置完成之后如下图所示。

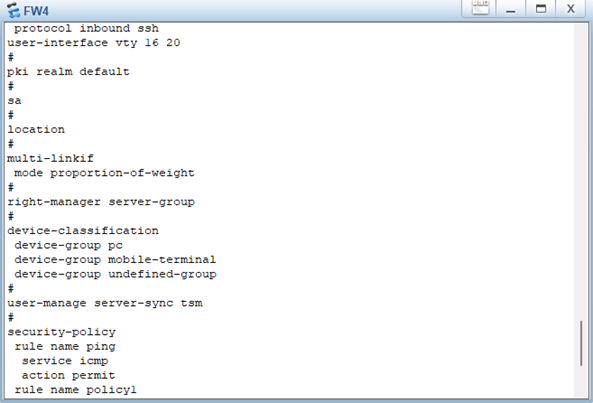

(2)在两个防火墙上分别配置安全策略,设置源地址为所有,目标地址为所有,服务为ICMP,源区域和目标区域都为所有,在防火墙的所有区域对ping数据包全部放行,配置完成如下图所示。

(3)在两个防火墙上创建NAT策略,设置源地址为所有,NAT转换为防火墙出接口的地址,配置完成如下图所示。

(4)最后在边界路由器AR5上也进行NAT的配置,首先创建一个放行所有地址的ACL,然后将该ACL绑定到AR5连接互联网方向的OUT方向,配置完成如下图所示。

2.6.2 防火墙VPN的配置

此外在公司中还需要启用VPN服务,实现总部区域和分部区域的隧道打通,实现异地的组网,本次IPSec配置使用点到点的通过预共享密钥认证的方式进行配置,步骤如下。

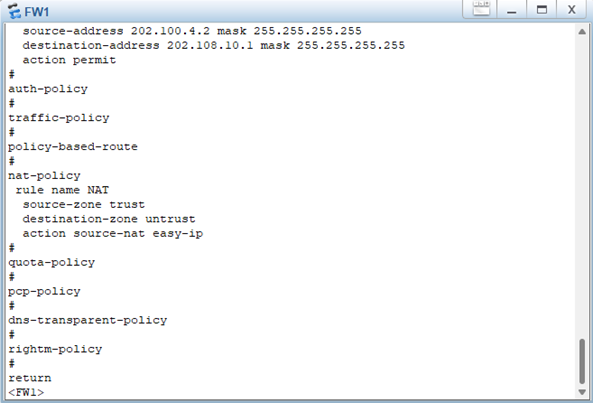

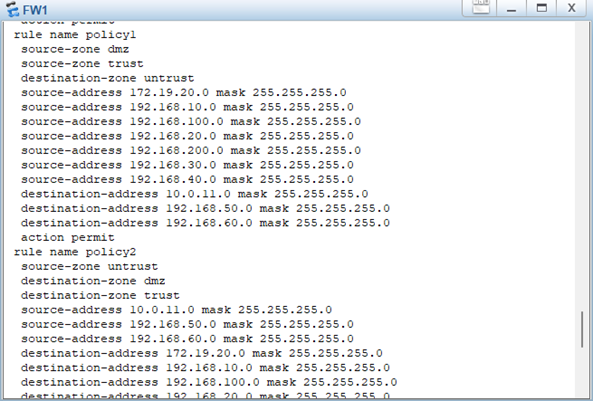

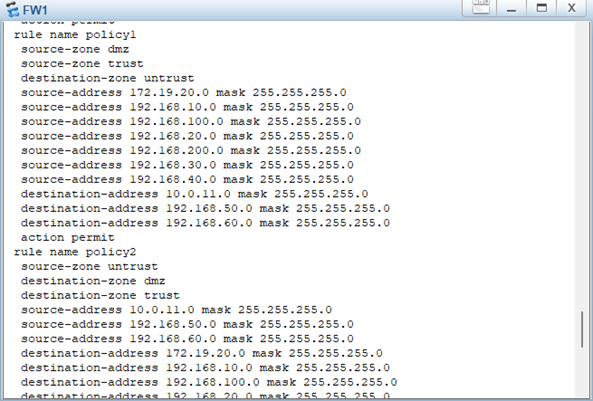

(1)首先在总部区域和分部区域的Trust域与Untrust域之间的域间安全策略,对访问到内网和内网访问到分部区域的地址进行双向的放行,配置完成如下图所示。

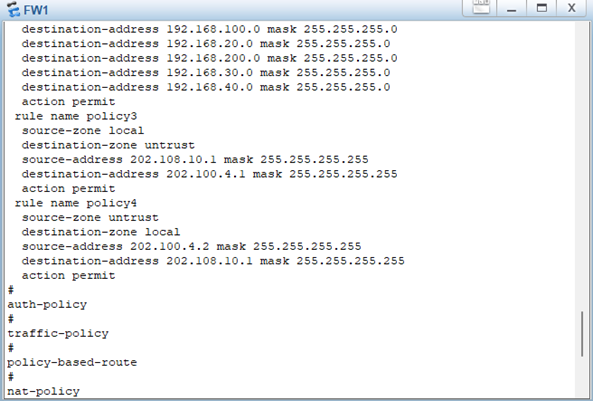

(2)在两边防火墙上分别放行local区域到Untrust域之间的域间安全策略,实现隧道的点到点的认证和互连,配置完成如下图所示。

(3)在防火墙上还要配置Local域和Untrust域的域间安全策略的目的为允许IPSec隧道两端设备通信,使其能够进行隧道协商,配置完成之后如下图所示。

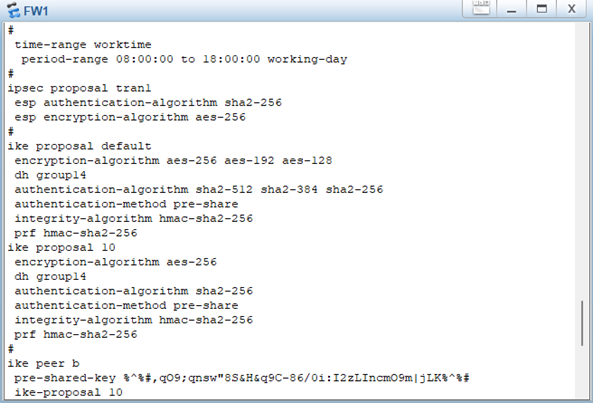

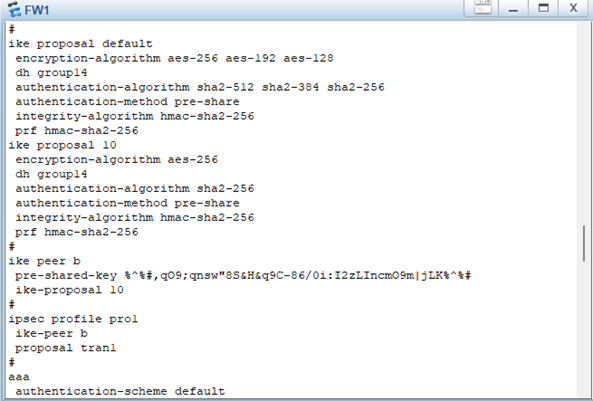

(4)在两边全部配置完成安全策略之后,继续在两个防火墙上配置IPSec策略,并在接口上应用此IPSec策略,首先配置IPSec安全提议,首先配置一个 IPsec提议,命名为tran1,然后进入tran1这个 IPsec ,指定 ESP(封装安全载荷)协议的认证算法为sha2-256,并且设置 ESP 协议的加密算法为aes-256。

(5)继续配置IKE安全提议,首先创建一个 IKE提议,编号为10,然后进入 IKE 提议 10 的配置视图后,这行命令指定认证方法为预共享密钥(pre-share)设置,继续设置伪随机函数为hmac-sha2-256,定义 IKE 协商过程中的加密算法为aes-256配置密钥交换的组为 14,最后指定完整性算法为hmac-sha2-256。配置完成如下图所示。

(5)继续配置IKE peer,,设置共享密钥为admin@123,并且引用安全提议,最后设置IPSEC安全框架。配置完成如下图所示。

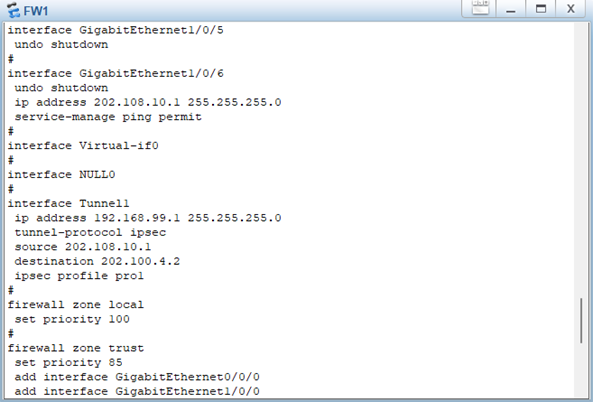

(6)在两个防火墙上配置IPSec Tunnel接口,设置接口的地址为99.1-2,并且设置接口的源地址为总部防火墙的出口,目的地地址为分布防火墙出口,设置改接口Tunnel 1所在的区域为非信任区域。配置完成如下图所示。

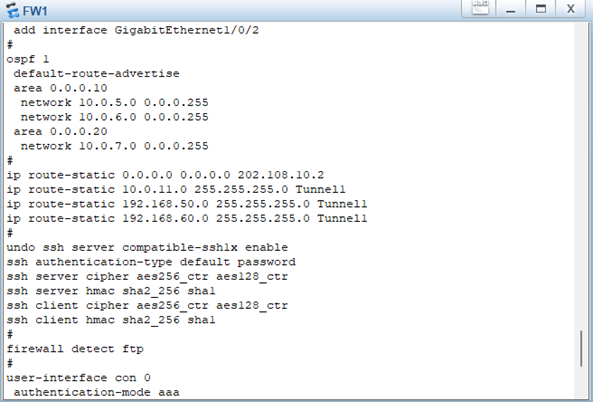

(7)在防火墙上配置路由将总部访问分部门的路由从隧道引入,在分部门防火墙上也进行相同的配置。配置完成如下图所示。

(8)最后在分布防火墙上进行相同的配置,实现VPN的访问。

2.7 无线网络配置

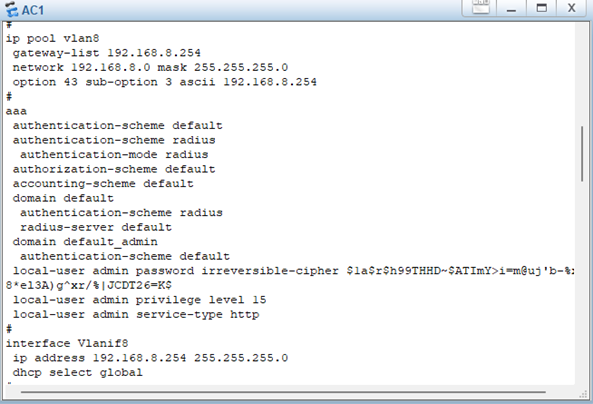

在本次网络的无线网络配置中,需要使用AC对AP进行控制,实现在覆盖区域内移动发生跨VLAN漫游时,不影响用户的业务使用。在网络中无线的管理网络由AC配置DHCP下发。VLAN的业务IP由核心交换机进行DHCP下发实现网络的联通,配置步骤如下。

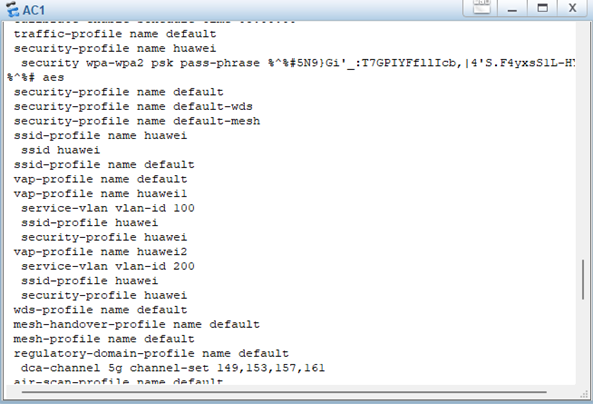

(1)首先打开AC,创建管理的VLAN8,设置VLAN100和VLAN200的业务VLAN,并且开启DHCP服务,给VLAN8配置地址为192.168.8.254,在管理VLAN中开启DHCP的全局获取功能,配置完成之后如下图所示。

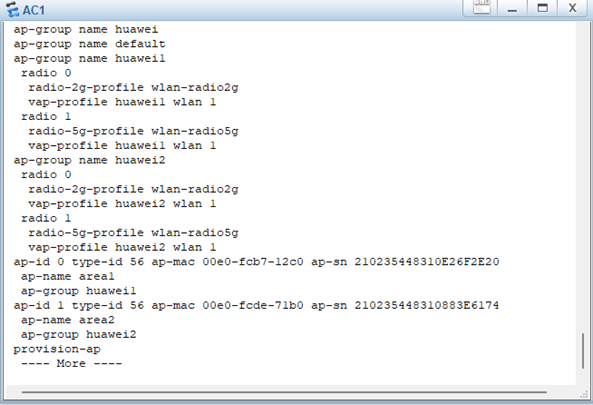

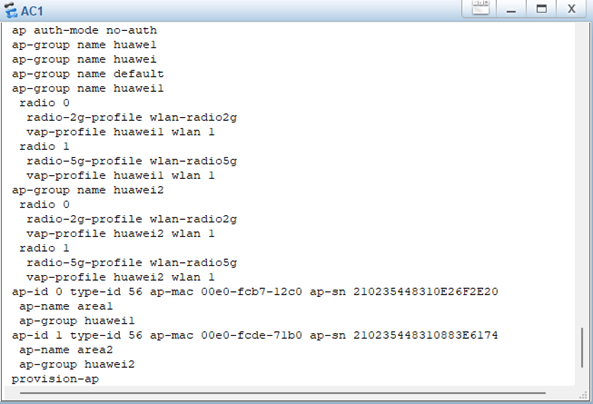

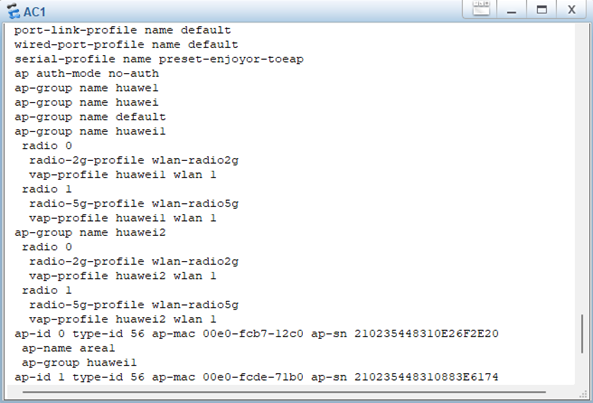

(2)设置AP的上线组,通过创建AP组huawei1和huawei2,用于将相同配置的AP都加入同一AP组中,然后创建管理模板,在域管理模板下配置AC的国家码并在AP组下引用域管理模板。配置完成之后如下图所示。

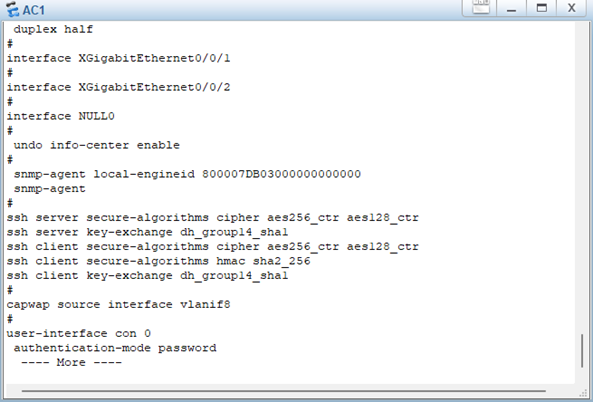

(3)然后在AC中配置AC的原接口为VLAN8,实现让AP走VLAN8进行上线如下图所示。

(4)然后在AC中设置AP的商限模式为不认证上线,等待一分钟,AP获取到地址实现在AC的上线,配置如下图所示。

(5)等待AP上线完成之后,创建一个huawei的模板,设置无线的安全策略设置无线的密码为admin@123,然后创建huawei的SSID模板,配置SSID为华为。然后创建名为huawei1和huawei2的VAP模板,配置业务数据转发模式、业务VLAN,并且引用安全模板和SSID模板,配置如下图所示。

(6)最后在AC上配置AP组引用VAP模板,huawei1上射频0和射频1都使用VAP模板huawei1的配置,huawei2上射频0和射频1都使用VAP模板huawei2的配置,配置如图下图所示。

3 企业网络的测试

网络配置完成之后需要对网络的功能性和安全性进行测试,通过测试发现网络存在的瓶颈以及不足的地方,方便后期的改进,最终构建一套安全稳定,可承载大流量运行的网络。

3.1 连通性测试

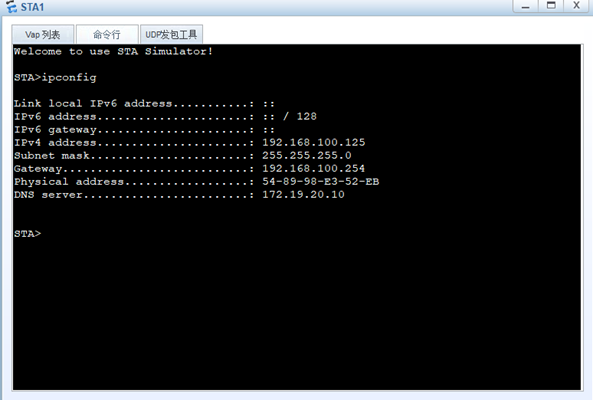

(1)首先对内网的区域中无线网络进行连接和测试,通过无线终端对无线网络进行连接,连接完成之后发现网络成功获取到IP地址,说明无线网络和漫游配置正确,测试结果如下图所示。

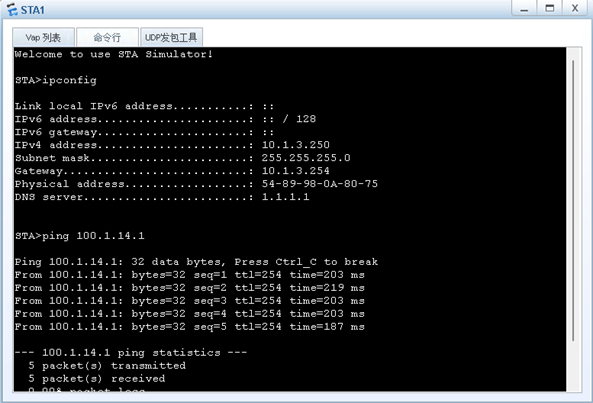

(2)使用内网的无线终端对内网的各个区域进行ping测试,经过测试发现网络可达,说明本次网络中无线网络,路由,防火墙策略配置正确,测试结果如下图所示。

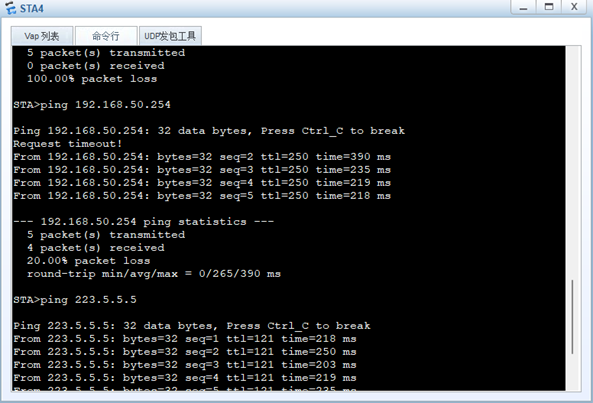

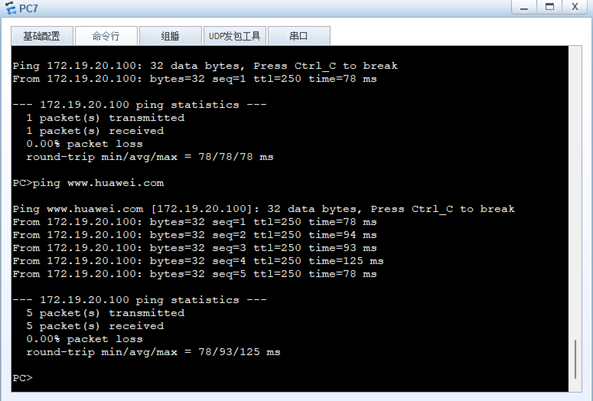

(3)使用内网的终端继续对分部门区域进行ping测试以及对互联网进行ping测试,经过测试发现网络全部可达,说明本次网络中防火墙,VPN,以及NAT策略配置正确,测试结果如下图所示。

3.2 冗余性测试

在内网中为了提高网络的饿健壮性,防止单节点的设备故障而导致全局网络的不可达,所以在网络冗余性测试的时候,主要通过两部分来进行网络的测试,测试步骤如下。

(1)登录内网核心交换机查看VRRP协议的节点配置,经过登录查看发现当前VRRP的主节点和备用节点符合预期的要求,在提高健壮性的同时提高了网络的安全性,测试结果如下图所示。

(2)继续登录交换机查看MSTP的收敛状态,经过查看在默认正常状态下,MSTP将主链路打开,将备用链路阻塞,所有设备都接入到MSTP中,说明本次网络MSTP协议配置正确,测试结果如下图所示。

3.3 安全性测试

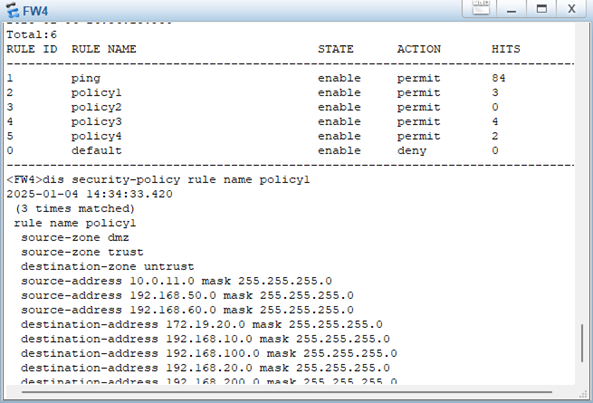

在网络的各个区域的防火墙上默认只放行了PING测试,经过测试全部可达,此外对总部区域和分部门区域内网的通讯没有进行限制,所以在测试的时候,需要对防火墙的策略进行验证,用来验证策略的有效和精细控制。

(1)首先在分区域的终端上配置DNS为总部区域的172.19.20.10,然后使用域名对网络进行ping测试,经过测试发现网络成功, 策略结果如下图所示。

(2)此时登录防火墙查看策略命中信息,经过查看发现安全策略policy1已经被命中4次,说明本次网络中安全策略全部配置正确,符合预期的要求,测试结果如下图所示。