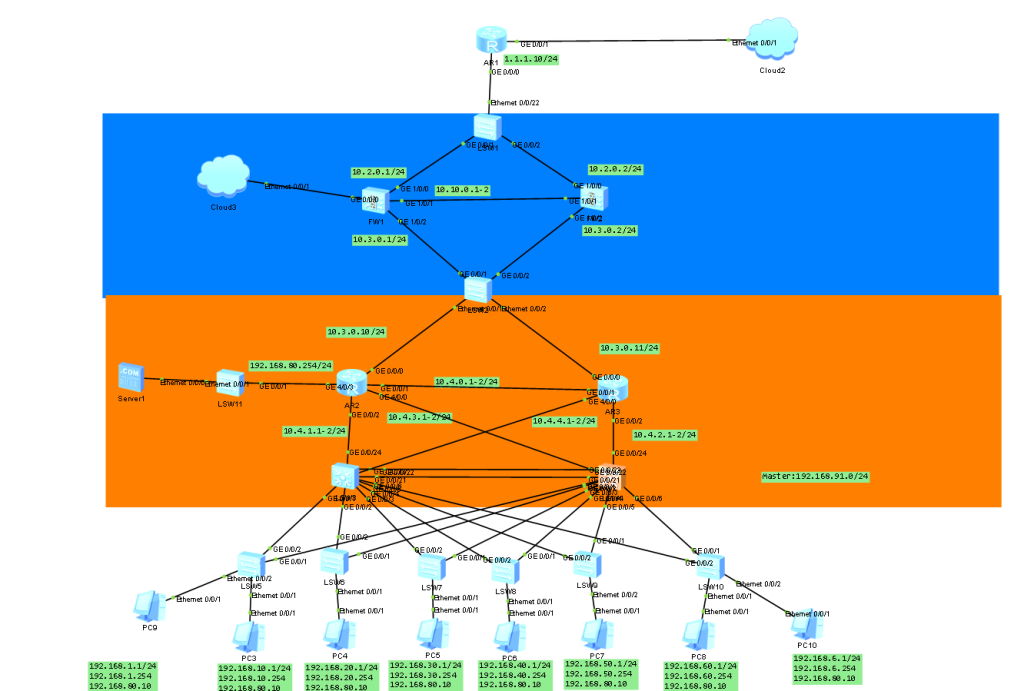

1.网络拓扑

1.1 拓扑综述

在本次网络部署中网络架构如上,网络架构分为三层区域,从下到上分别为接入层,汇聚层,核心层。可以实现接入层计算机的互联网访问。在接入交换机和核心交换机上,部署链路的负载均衡和虚拟地址组(Vrrp)提高网络的健壮性,在核心路由器上采用多链路提高数据的转发效率。在内网边界防火墙上采用主备模式的防火墙提高防火墙的性能,降低链路的负载。本次网络拓扑采用了以下技术。

路由交换技术。

VRRP+MSTP技术。

防火墙技术。

NAT+ACL技术。

应用层服务技术。1.2 设备命名和IP地址规划

本文的所有网络地址和设备的命名的配置见下表所示。

| 设备名 | 网络区域 | VLAN/接口 | IP | 网关/说明 |

| Cloud2 | 互联网 | Ethernet0/0/1 | 192.168.204.2/24 | 桥接物理机网卡 |

| AR1 | 互联网 | GigabitEthernet0/0/1 | 192.168.204.49/24 | |

| GigabitEthernet0/0/0 | 1.1.1.10/24 | |||

| FW1 | 内网边界 | GigabitEthernet1/0/0 | 10.2.0.1/24 | |

| GigabitEthernet1/0/1 | 10.10.0.1/24 | 主备同步 | ||

| GigabitEthernet1/0/2 | 10.3.0.1/24 | |||

| FW2 | 内网边界 | GigabitEthernet1/0/0 | 10.2.0.2/24 | |

| GigabitEthernet1/0/1 | 10.10.0.1/24 | 主备同步 | ||

| GigabitEthernet1/0/2 | 10.3.0.2/24 | |||

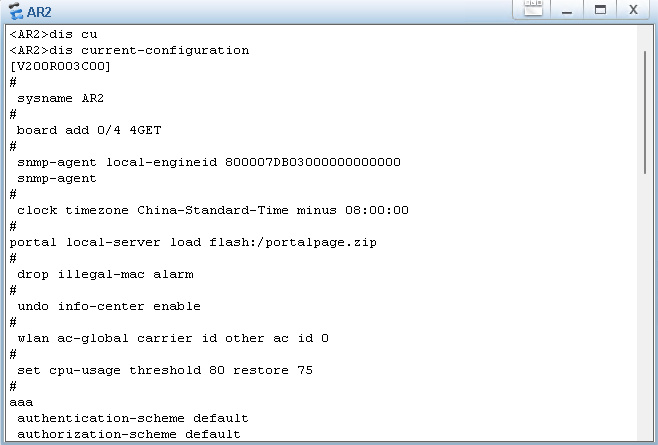

| AR2 | 网络核心 | GigabitEthernet0/0/0 | 10.3.0.10/24 | |

| GigabitEthernet0/0/1 | 10.4.0.1/24 | |||

| GigabitEthernet4/0/0 | 10.4.3.1/24 | |||

| GigabitEthernet0/0/2 | 10.4.4.1/24 | |||

| GigabitEthernet4/0/3 | 192.168.80.254/24 | 服务器区域 | ||

| AR3 | 网络核心 | GigabitEthernet0/0/0 | 10.3.0.11/24 | |

| GigabitEthernet0/0/1 | 10.4.0.2/24 | |||

| GigabitEthernet4/0/0 | 10.4.4.1/24 | |||

| GigabitEthernet0/0/2 | 10.4.2.1/24 | |||

| Server1 | 应用服务器 | Ethernet0/0/1 | 192.168.80.10/24 | 192.168.80.254/24 |

| HX-SW1 | 核心交换机 | Vlanif5 | — | — |

| Vlanif10 | 192.168.10.252/24 | 虚拟网关:192.168.10.254 | ||

| Vlanif20 | 192.168.20.252/24 | 虚拟网关:192.168.20.254 | ||

| Vlanif30 | 192.168.30.252/24 | 虚拟网关:192.168.30.254 | ||

| Vlanif40 | 192.168.40.252/24 | 虚拟网关:192.168.40.254 | ||

| Vlanif50 | 192.168.50.252/24 | 虚拟网关:192.168.50.254 | ||

| Vlanif60 | 192.168.60.252/24 | 虚拟网关:192.168.60.254 | ||

| Vlanif70 | 192.168.1.252/24 | 虚拟网关:192.168.1.254 | ||

| Vlanif80 | 192.168.6.252/24 | 虚拟网关:192.168.6.254 | ||

| Vlanif100 | 10.4.1.2/24 | |||

| Vlanif101 | 10.4.4.2/24 | |||

| HX-SW2 | 核心交换机 | Vlanif5 | — | — |

| Vlanif10 | 192.168.10.253/24 | 虚拟网关:192.168.10.254 | ||

| Vlanif20 | 192.168.20.253/24 | 虚拟网关:192.168.20.254 | ||

| Vlanif30 | 192.168.30.253/24 | 虚拟网关:192.168.30.254 | ||

| Vlanif40 | 192.168.40.253/24 | 虚拟网关:192.168.40.254 | ||

| Vlanif50 | 192.168.50.253/24 | 虚拟网关:192.168.50.254 | ||

| Vlanif60 | 192.168.60.253/24 | 虚拟网关:192.168.60.254 | ||

| Vlanif70 | 192.168.1.253/24 | 虚拟网关:192.168.1.254 | ||

| Vlanif80 | 192.168.6.253/24 | 虚拟网关:192.168.6.254 | ||

| Vlanif100 | 10.4.2.2/24 | |||

| Vlanif101 | 10.4.3.2/24 |

2.网络配置

2.1 网络设备的命名

在配置之前,网络设备的命名对于管理和维护至关重要,通过统一的命名规则,管理员可以快速识别设备的位置、功能或用途,减少排错时间。方便后期网络拓扑的可视化的操作。可以简化设备的调试和监控,避免混淆,降低操作失误的风险。本次配置之前根据网络拓扑对设备进行命名,命令如下。

sysname AR2

2.2 接口的配置

在本次配置中需要对基础的网络接口进行配置,配置分为网络层设备的IP地址配置和接入层设备(二层设备)的接口模式配置,通过这些配置就可以实现基础的数据链路层的配置。

2.2.1 三层设备的配置

(1)在三层网络设备上每个接口都支持接入IP地址,按照网络拓扑图和IP地址规划表对每个接口进行配置,使用以下命令,在所有三层设备上进行配置。

interface GigabitEthernet0/0/0

ip address 10.3.0.10 255.255.255.0

#

interface GigabitEthernet0/0/1

ip address 10.4.0.1 255.255.255.0

#

interface GigabitEthernet0/0/2

ip address 10.4.1.1 255.255.255.0

#

interface GigabitEthernet4/0/0

ip address 10.4.3.1 255.255.255.0 Code language: PHP (php)

(2)在三层交换机上因为直接不能对接口进行网络地址的配置,所以需要创建VLAN并且为每一个VLAN配置不同的IP地址。首先创建对应的VLAN。

vlan batch 5 10 20 30 40 50 60 70 80 100 to 101(3)进入到VLAN,为每个VLAN配置对应的IP地址,因为核心交换机使用的为主备链路模式,所以需要配置左边的HX-SW1的地址为252,右边的地址为253,配置命令如下。

interface Vlanif10

ip address 192.168.10.252 255.255.255.0

interface Vlanif20

ip address 192.168.20.252 255.255.255.0

interface Vlanif30

ip address 192.168.30.252 255.255.255.0

interface Vlanif40

ip address 192.168.40.252 255.255.255.0

interface Vlanif50

ip address 192.168.50.252 255.255.255.0

interface Vlanif60

ip address 192.168.60.252 255.255.255.0

interface Vlanif70

ip address 192.168.1.252 255.255.255.0

interface Vlanif80

ip address 192.168.6.252 255.255.255.0

interface Vlanif100

ip address 10.4.1.2 255.255.255.0

interface Vlanif101

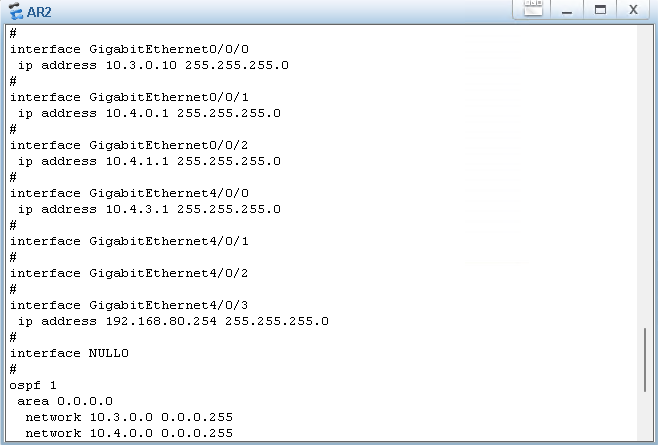

ip address 10.4.4.2 255.255.255.0Code language: CSS (css)2.2.2 二层设备的配置

二层设备上主要是在交换机的物理端口进行配置端口模式的配置,在端口模式中常用的端口有Access模式和Trunk模式。其中Access端口只能属于一个VLAN,接收和发送的流量都不带VLAN标签。它主要用于接入层网络的设备连接,确保简化配置和网络管理。该接口模式可以保证不同VLAN之间的隔离,提高网络安全性,适合小型或静态网络环境,减少不必要的广播流量。而Trunk端口模式与此相反,它允许端口在多个VLAN之间传输流量。Trunk端口可以携带多个VLAN的流量,并在发送时打上VLAN标签。它主要用于连接交换机之间或交换机与路由器之间,支持跨越多个VLAN的设备通信。Trunk模式能够优化带宽利用率,简化VLAN间的流量管理,是实现大型网络中不同VLAN之间互通的关键配置。

(1)本次网络中在二层交换设备上连接终端的设备全部配置模式为Access模式,并且将端口加入到对应的VLAN中,详细配置信息如下。

interface Ethernet0/0/1

port link-type access

port default vlan 10

#

interface Ethernet0/0/2

port link-type access

port default vlan 70Code language: PHP (php)

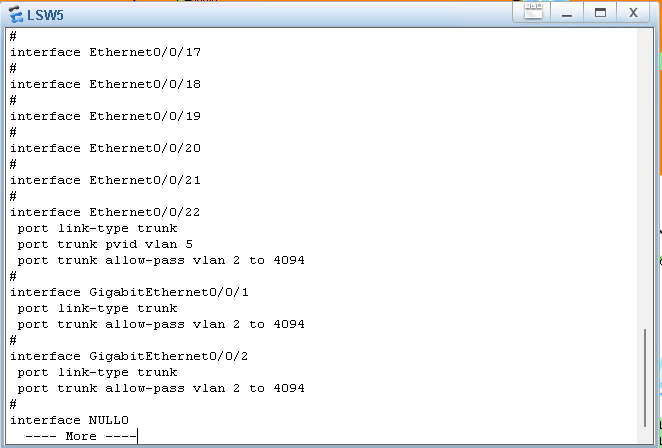

(2)在交换机连接上层网络设备的端口以及同级别设备的端口的时候,交换机的上行端口都需要配置Trunk模式,并且允许对应的VLAN通过,配置信息如下,配置为完成后,要在其余交换机上采用相同的配置来完成基本接口的配置。

interface Ethernet0/0/22

port link-type trunk

port trunk pvid vlan 5

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

#

interface GigabitEthernet0/0/2

port link-type trunk

port trunk allow-pass vlan 2 to 4094Code language: PHP (php)

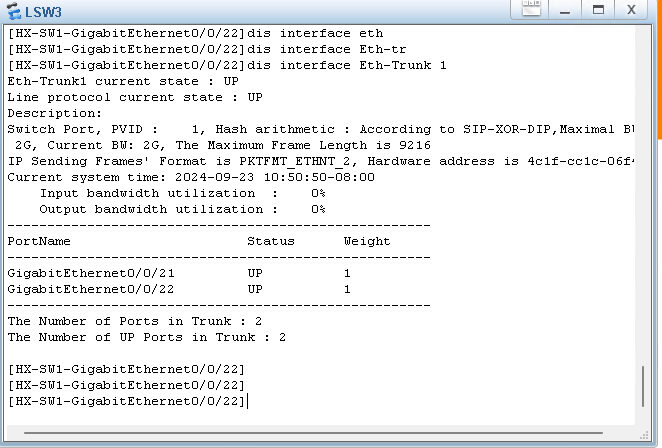

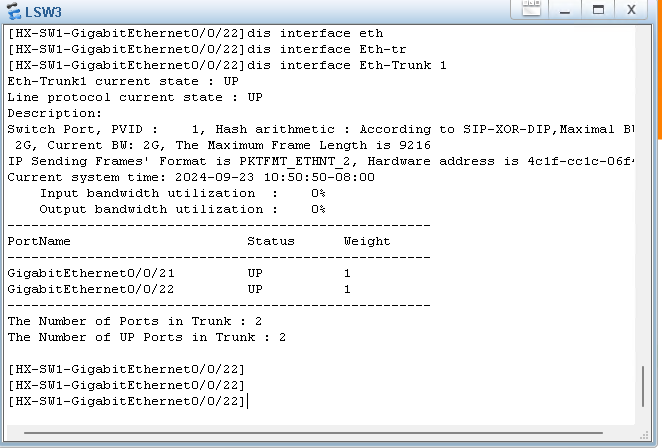

2.2.3 聚合链路的配置

聚合链路主要它将多个物理链路聚合在一起,形成一个逻辑链路,增加了带宽总量,满足高数据吞吐量的需求。从而提高了网络可靠性,当其中一条物理链路出现故障,数据可自动切换到其他链路传输,不影响整体网络运行。其次,实现了负载均衡,可将数据流量均匀分配到各个物理链路,充分利用资源。本次网络中在核心交换机上内网需要大量的数据传输,所以需要配置聚合链路来增加网络的吞吐能力,详细配置如下。

#在SW1上:

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

interface GigabitEthernet0/0/21

eth-trunk 1

interface GigabitEthernet0/0/22

eth-trunk 1

#在SW2上:

interface Eth-Trunk1

port link-type trunk

port trunk allow-pass vlan 2 to 4094

interface GigabitEthernet0/0/21

eth-trunk 1

interface GigabitEthernet0/0/22

eth-trunk 1Code language: PHP (php)配置完成之后查看聚合链路的状态,发现全部为启动状态。

dis interface Eth-Trunk 1Code language: PHP (php)

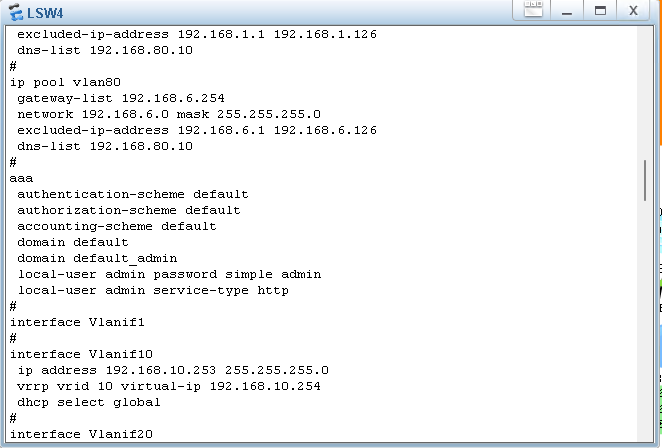

2.3 DHCP服务的配置

DHCP服务具有可以为网络中的设备自动分配 IP 地址、子网掩码、默认网关等网络参数。通过配置可以简化网络配置过程,管理员无需为每个设备手动设置网络参数,节省了时间和精力。同时,确保了 IP 地址的合理分配和管理,避免了地址冲突。对于移动设备和新加入网络的设备,能够快速自动获取所需参数,实现即插即用,提高了网络的可扩展性和灵活性,为用户带来便捷高效的网络使用体验。本次根据网络拓扑的设计,每个区域都需要配置DHCP实现网络地址的自动下发,详细的配置如下。

(1)在两个核心交换机上分别启动DHCP服务。

dhcp enable(2)在SW1上进行DHCP网络地址池,网关,DNS的配置,具体命令如下。

#在HX-SW1上:

ip pool vlan10

gateway-list 192.168.10.254

network 192.168.10.0 mask 255.255.255.0

excluded-ip-address 192.168.10.127 192.168.10.253

dns-list 192.168.80.10

#

ip pool vlan20

gateway-list 192.168.20.254

network 192.168.20.0 mask 255.255.255.0

excluded-ip-address 192.168.20.127 192.168.20.253

dns-list 192.168.80.10

#

ip pool vlan30

gateway-list 192.168.30.254

network 192.168.30.0 mask 255.255.255.0

excluded-ip-address 192.168.30.127 192.168.30.253

dns-list 192.168.80.10

#

ip pool vlan40

gateway-list 192.168.40.254

network 192.168.40.0 mask 255.255.255.0

excluded-ip-address 192.168.40.127 192.168.40.253

dns-list 192.168.80.10

#

ip pool vlan50

gateway-list 192.168.50.254

network 192.168.50.0 mask 255.255.255.0

excluded-ip-address 192.168.50.127 192.168.50.253

dns-list 192.168.80.10

#

ip pool vlan60

gateway-list 192.168.60.254

network 192.168.60.0 mask 255.255.255.0

excluded-ip-address 192.168.60.127 192.168.60.253

dns-list 192.168.80.10

#

ip pool vlan70

gateway-list 192.168.1.254

network 192.168.1.0 mask 255.255.255.0

excluded-ip-address 192.168.1.127 192.168.1.253

dns-list 192.168.80.10

#

ip pool vlan80

gateway-list 192.168.6.254

network 192.168.6.0 mask 255.255.255.0

excluded-ip-address 192.168.6.127 192.168.6.253

dns-list 192.168.80.10Code language: CSS (css)(3)因为本次是双核心配置,所以需要为SW1和SW2分别设置排除的IP地址,防止因为两边同时分配相同的地址而造成网络地址的冲突,此外通过区分排除网络地址,从各个区域的客户端获取的实际地址上就可以看到网络中后面配置VRRP以及MSTP和负载均衡的有效性。

#在HX-SW2上:

#在HX-SW2上:

ip pool vlan10

gateway-list 192.168.10.254

network 192.168.10.0 mask 255.255.255.0

excluded-ip-address 192.168.10.1 192.168.10.126

excluded-ip-address 192.168.10.250 192.168.10.253

dns-list 192.168.80.10

#

ip pool vlan20

gateway-list 192.168.20.254

network 192.168.20.0 mask 255.255.255.0

excluded-ip-address 192.168.20.1 192.168.20.126

excluded-ip-address 192.168.20.250 192.168.20.253

dns-list 192.168.80.10

#

ip pool vlan30

gateway-list 192.168.30.254

network 192.168.30.0 mask 255.255.255.0

excluded-ip-address 192.168.30.1 192.168.30.126

dns-list 192.168.80.10

#

ip pool vlan40

gateway-list 192.168.40.254

network 192.168.40.0 mask 255.255.255.0

excluded-ip-address 192.168.40.1 192.168.40.126

dns-list 192.168.80.10

#

ip pool vlan50

gateway-list 192.168.50.254

network 192.168.50.0 mask 255.255.255.0

excluded-ip-address 192.168.50.1 192.168.50.126

excluded-ip-address 192.168.50.250 192.168.50.253

dns-list 192.168.80.10

#

ip pool vlan60

gateway-list 192.168.60.254

network 192.168.60.0 mask 255.255.255.0

excluded-ip-address 192.168.60.1 192.168.60.126

excluded-ip-address 192.168.60.250 192.168.60.253

dns-list 192.168.80.10

#

ip pool vlan70

gateway-list 192.168.1.254

network 192.168.1.0 mask 255.255.255.0

excluded-ip-address 192.168.1.1 192.168.1.126

excluded-ip-address 192.168.1.250 192.168.1.253

dns-list 192.168.80.10

#

ip pool vlan80

gateway-list 192.168.6.254

network 192.168.6.0 mask 255.255.255.0

excluded-ip-address 192.168.6.1 192.168.6.126

excluded-ip-address 192.168.1.250 192.168.1.253

dns-list 192.168.80.10Code language: CSS (css)(4)全部配置完成之后,需要进入到虚拟接口(对应的VLAN)然后激活DHCP的作用域。

#在HX-SW1/2的各个接口上都需要进行配置

interface Vlanif50

dhcp select globalCode language: PHP (php)

2.4 防火墙热备的配置

在校园网络中,防火墙作为网络的边界,需要承载网络流量较大,所以对设备的可靠性有很强的要求。所以需要为防火墙的边界上进行防火墙的热备配置,通过该配置提供高可靠性,当主防火墙出现故障时,备用防火墙能立即无缝接管,确保网络不间断运行。增强网络的稳定性,避免因防火墙故障导致安全防护出现漏洞。同时,热备模式提升了网络的安全性,持续为网络提供强大的访问控制和威胁防护,详细配置如下。

(1)上述为防火墙配置了IP地址,然后需要根据防火墙的接口的所在网络区域配置防火墙的安全区域,在FW1上和FW2上都需要进行配置。将GigabitEthernet0/0/0和GigabitEthernet0/0/2设置为信任区域,设置安全级别为85,将GigabitEthernet1/0/0设置为非信任区域,安全级别为5,将GigabitEthernet1/0/1区域设置为DMZ区域,安全界别设置为50。

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/0

add interface GigabitEthernet1/0/2

#

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/0

#

firewall zone dmz

set priority 50

add interface GigabitEthernet1/0/1Code language: JavaScript (javascript)

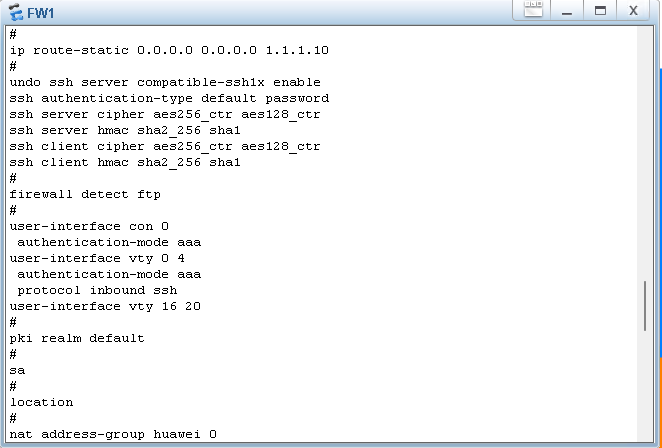

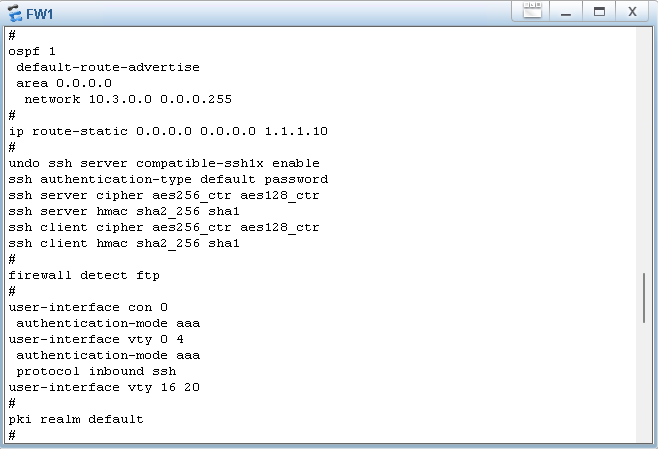

(2)为两台设备分别添加一条默认路由,实现网络到网关的基础访问。

ip route-static 0.0.0.0 0 1.1.1.10Code language: CSS (css)

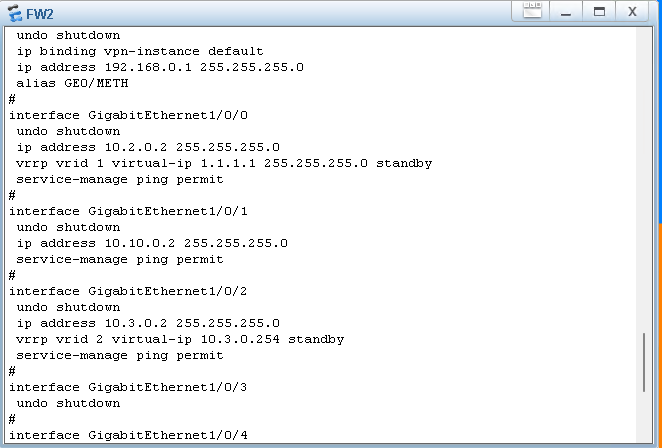

(3)在上层对外的接口上和对内的接口上分别配置VRRP,通过VRRP将两台防火墙虚拟成一个逻辑组,并且将FW1设置为主设备,将FW2设置为备用设备。

#在FW1上:

interface GigabitEthernet1/0/0

undo shutdown

ip address 10.2.0.1 255.255.255.0

vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 active

service-manage ping permit

interface GigabitEthernet1/0/2

undo shutdown

ip address 10.3.0.1 255.255.255.0

vrrp vrid 2 virtual-ip 10.3.0.254 active

service-manage ping permit

#在FW1上:

interface GigabitEthernet1/0/0

undo shutdown

ip address 10.2.0.2 255.255.255.0

vrrp vrid 1 virtual-ip 1.1.1.1 255.255.255.0 standby

service-manage ping permit

interface GigabitEthernet1/0/2

undo shutdown

ip address 10.3.0.2 255.255.255.0

vrrp vrid 2 virtual-ip 10.3.0.254 standby

service-manage ping permitCode language: PHP (php)

(4)配置完成防火墙的VRRP之后,还需要为防火墙制定设备之间的心跳接口,实现对端的切换从而开启双击热被,此时完成防火墙热备配置。

#在FW1上:

hrp enable

hrp interface GigabitEthernet1/0/1 remote 10.10.0.2

#在FW2上:

hrp enable

hrp interface GigabitEthernet1/0/1 remote 10.10.0.1Code language: PHP (php)

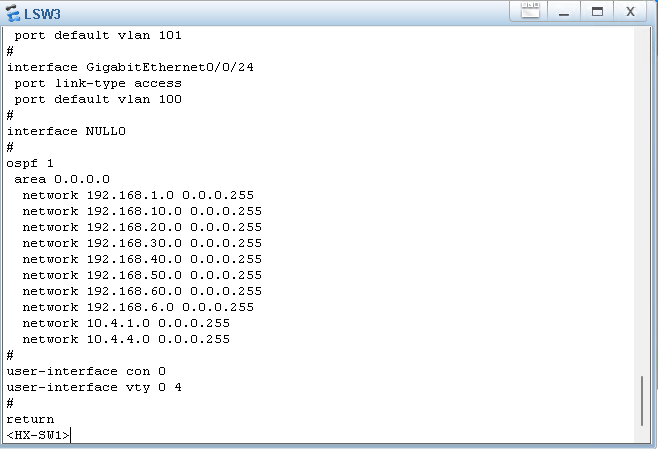

2.5 动态路由的配置

在学校网络的内部需要部署动态路由协议来进行网络的互联互通,本次校园网络选择使用OSPF协议,因为他可以高效地进行路由计算和数据包转发。并且在网络变化的时候快速收敛,能迅速调整路由表。其次,支持区域划分,便于管理大型网络,减少路由信息传播量,为网络的稳定高效运行提供有力保障。具体的配置步骤如下。

(1)在防火墙FW1上进行配置,创建一个OSPF路由并且向该区域内广播默认路由,宣告自己内网的网段。

ospf 1

default-route-advertise

area 0.0.0.0

network 10.3.0.0 0.0.0.255Code language: CSS (css)

(2)在其余的所有三层网络设备上宣告自己的路由,不需要进行广播默认路由。

#在HX-SW1上:

ospf 1

area 0.0.0.0

network 192.168.1.0 0.0.0.255

network 192.168.10.0 0.0.0.255

network 192.168.20.0 0.0.0.255

network 192.168.30.0 0.0.0.255

network 192.168.40.0 0.0.0.255

network 192.168.50.0 0.0.0.255

network 192.168.60.0 0.0.0.255

network 192.168.6.0 0.0.0.255

network 10.4.1.0 0.0.0.255

network 10.4.4.0 0.0.0.255Code language: CSS (css)

2.6 MSTP和VRRP的配置

在校园网的内网核心交换机上,为了提高网络的稳定性和健壮性,在该区域使用双节点的模式来增加网络设备的容错性,所以需要在这个区域上部署VRRP来实现,其中VRRP它可以将多台路由器组成一个虚拟路由器,为用户提供不间断的网络服务。当主设备故障时,备份设备能迅速接管,确保网络通信正常。提高了网络的可用性和稳定性。

此外为了提高网络各个设备的利用率,为整个网络实现负载均衡,需要为该区域的二层交换机和三层交换机部署MSTP来实现网络的负载均衡和防止环路,该协议通过将网络划分成多个生成树实例,实现流量的负载均衡和冗余备份。能有效避免网络环路,提高网络的可靠性。当某条链路出现故障时,可快速切换到备用路径,保证数据传输不中断。

2.6.1 VRRP的配置

在本次校园网的配置中,为了实现网络的负载均衡需要为在配置VRRP的时候为每个区域指定主交换机在提高网络健壮性的同时,提升各个区域的链路负载,保证网络各个设备的利用,具体设计如下,本次校园网络共有八个VLAN区域,所以指定VLAN10,30,50,70的主交换机为HX-SW1,指定VLAN20,40,60,80的主交换机为HX-SW2,当设备故障的时候自动切换备用交换机,配置如下。

(1)指定主要区域的虚拟链路,设置虚拟网关,提高优先级为120,并且设置抢占链路的时间为20秒。

#在SW1上:

interface Vlanif10

ip address 192.168.10.252 255.255.255.0

vrrp vrid 10 virtual-ip 192.168.10.254

vrrp vrid 10 priority 120

vrrp vrid 10 preempt-mode timer delay 20

dhcp select globalCode language: CSS (css)(2)指定备用区域的虚拟网关,其他为默认。

#在SW1上:

interface Vlanif20

ip address 192.168.20.252 255.255.255.0

vrrp vrid 20 virtual-ip 192.168.20.254

dhcp select globalCode language: CSS (css)(3)在SW2上指定主要备用区域的虚拟网关,其他为默认。

#在SW2上:

interface Vlanif10

ip address 192.168.10.253 255.255.255.0

vrrp vrid 10 virtual-ip 192.168.10.254

dhcp select globalCode language: CSS (css)(4)在SW2上指定主要区域的虚拟链路,设置虚拟网关,提高优先级为120,并且设置抢占链路的时间为20秒。

#在SW2上:

interface Vlanif20

ip address 192.168.20.253 255.255.255.0

vrrp vrid 20 virtual-ip 192.168.20.254

vrrp vrid 20 priority 120

vrrp vrid 20 preempt-mode timer delay 20

dhcp select globalCode language: CSS (css)(5)在其余的各个区域上使用相同的方式进行指定。

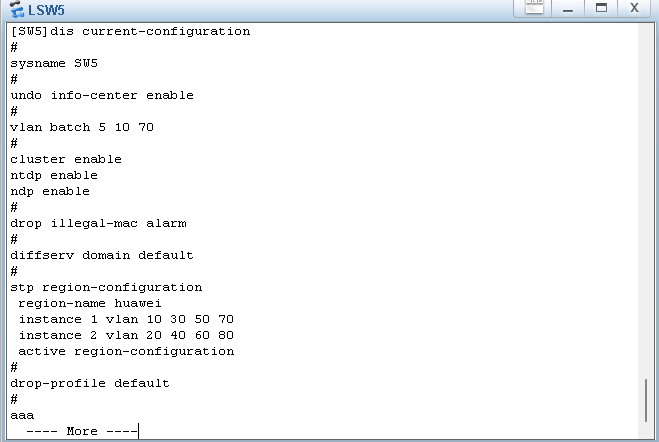

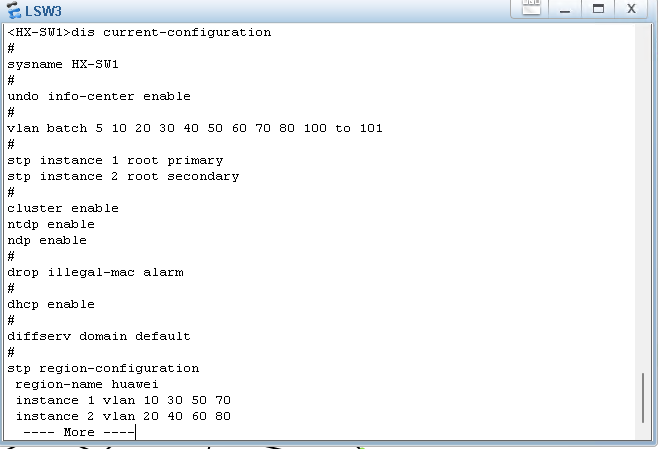

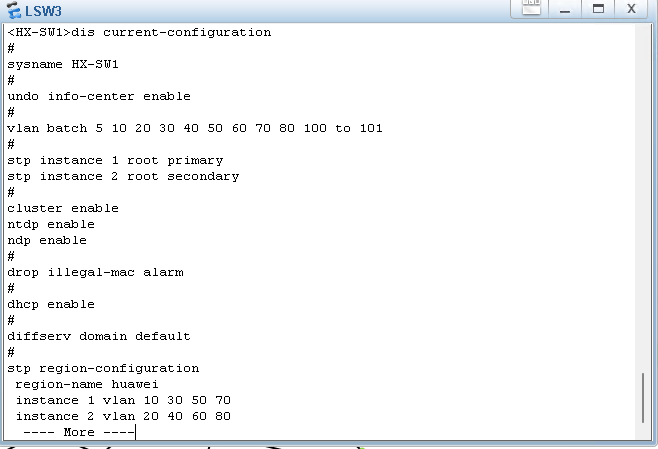

2.6.2 MSTP的配置

在本次校园网的配置中,在配置完成Vrrp之后,因为stp默认是不支持多区域隔离的,所以可能会导致二层交换机的端口优先级和Vrrp的设置不同,导致出现环路的状态。所以为了防止出现环路还需要为所有交换机配置mstp来进行破环,实现网络链路的负载均衡,详细的配置如下。

(1)在所有交换机上启用mstp。

stp mode mstp (2)在所有交换机上设置MSTP的区域名字信息。

stp region-configuration

region-name huawei

instance 1 vlan 10 30 50 70

instance 2 vlan 20 40 60 80

active region-configuration

(3)在HX-SW1上配置mstp区域的1号区域为主区域,2号区域为备份区域。

stp instance 1 root primary

stp instance 2 root secondary

(4)在HX-SW2上配置和HX-SW1相反,设置1号区域为备份区域,设置2号区域为主要区域。

stp instance 1 root secondary

stp instance 2 root primary

2.7 安全策略的配置

在内网区域中内网需要通过防火墙访问外网,所以在防火墙中需要对对应的网络区域进行放行,放行信任区域到非信任区域的策略,配置如下。

#在FW1上:

security-policy

rule name to_un

source-zone trust

destination-zone untrust

action permitCode language: PHP (php)2.8 NAT地址的配置

网络地址转换可以实现私有 IP 地址与公有 IP 地址之间的转换。可有效解决 IP 地址不足的问题。通过将多个内部设备共享一个或几个公有 IP 地址上网,节省了 IP 资源。同时,NAT 还提供了一定的网络安全保障,隐藏了内部网络的结构和 IP 地址信息,使外部网络难以直接攻击内部设备。方便对内部网络的访问进行控制和监控,提升了网络的整体性能和安全性。在本次网络中,校园网内部需要在防火墙上配置nat访问外部网络,在互联网的路由器上AR1上还需要创建一个nat实现到物理网卡的nat,实现互联网的访问,详细的配置如下。

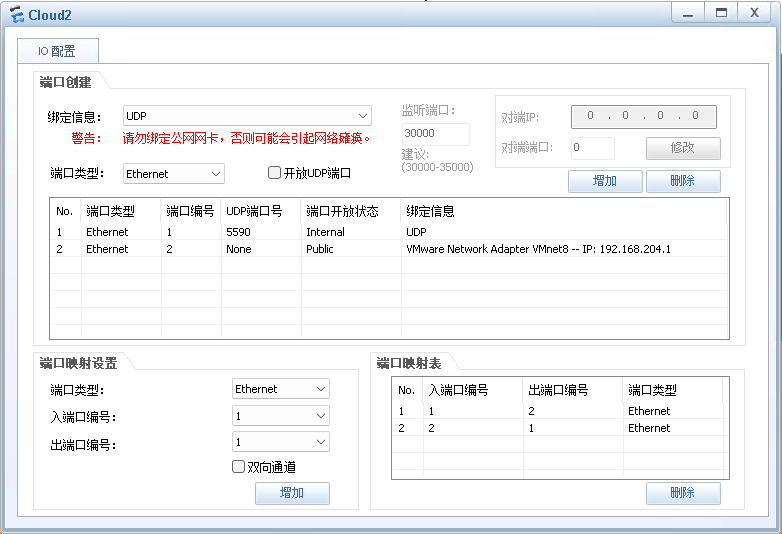

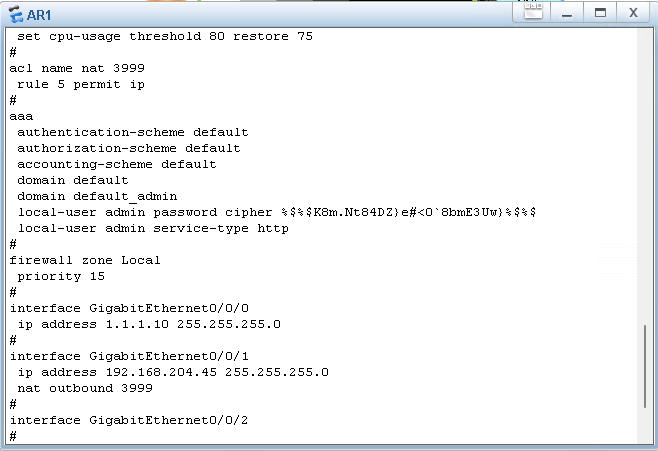

2.8.1 互联网NAT配置

(1)在互联网的AR1路由器的interface GigabitEthernet0/0/1接口上,配置一个桥接的VMware的NAT网卡的Cloud。

(2)在AR1上的GigabitEthernet0/0/1接口上配置对应在NAT网卡网段内的地址,实现到物理网卡的联通。

interface GigabitEthernet0/0/1

ip address 192.168.204.45 255.255.255.0 Code language: PHP (php)(3)在该路由器上指定一个默认路由,路由的目标地址为物理及NAT网卡的地址。

ip route-static 0.0.0.0 0.0.0.0 192.168.204.2Code language: CSS (css)(4)创建一个NAT的安全策略,允许所有的IP进行访问。

acl name nat 3999

rule 5 permit ip (5)将该策略绑定到GigabitEthernet0/0/1接口的out方向。

interface GigabitEthernet0/0/1

ip address 192.168.204.45 255.255.255.0

nat outbound 3999Code language: PHP (php)

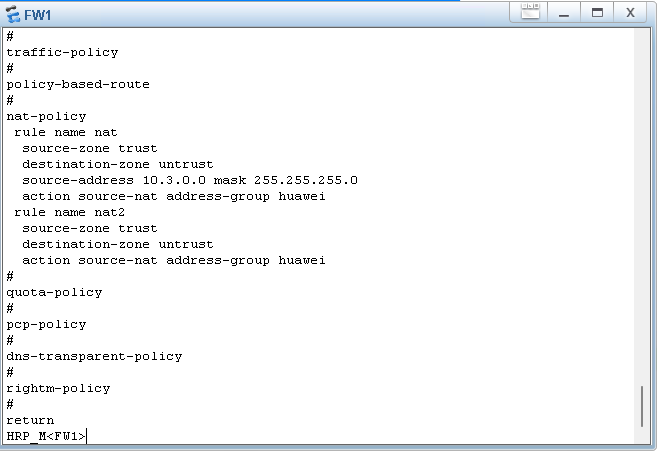

2.8.2 边界防火墙的NAT配置

在边界防火墙上因为有多余的IP地址,所以可以通过通过创建地址池的方式来实现NAT的转换,具体的配置如下。

(1)在FW1上创建一个NAT地址池,地址池名字为huawei。

nat address-group huawei 0

mode pat

section 0 1.1.1.2 1.1.1.5Code language: CSS (css)(2)将地址池绑定到NAT策略,设置源地址为Any,转换地址池为huawei。

nat-policy

rule name nat

source-zone trust

destination-zone untrust

source-address 10.3.0.0 mask 255.255.255.0

action source-nat address-group huawei

rule name nat2

source-zone trust

destination-zone untrust

action source-nat address-group huaweiCode language: CSS (css)

3.网络配置的测试

网络配置完成后进行测试非常必要。通过测试确保网络配置的正确性,避免因错误配置导致网络故障,影响业务的正常开展。提前发现潜在问题可以降低后期维护成本,提高网络的可靠性和可用性。通过测试能更好地了解网络性能,为进一步优化提供依据,为用户提供稳定、高效的网络服务。其中在测试的过程中主要包括连通性测试,检查不同设备之间是否能够正常通信,可通过 ping 命令等方式检测网络节点间的连接情况。然后还需要进行安全的测试,NAT的测试以及其他的安全测试,详细信息测试步骤如下。

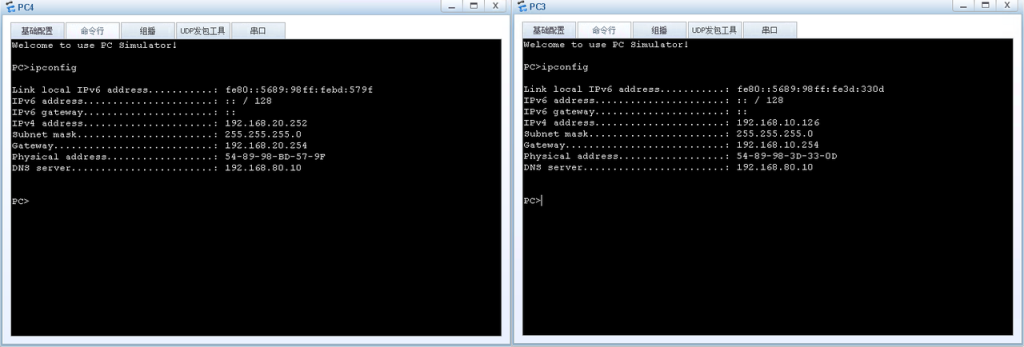

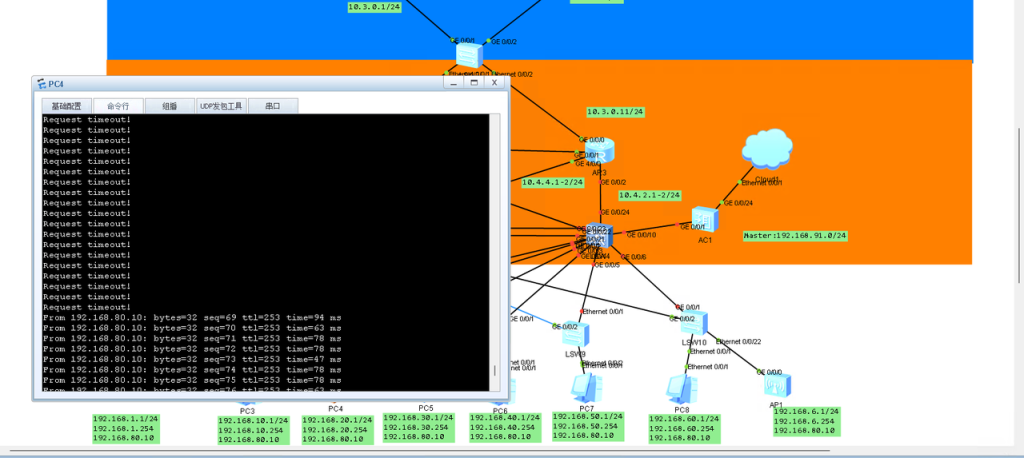

3.1 连通信测试

(1)在内网的各个区域进行IP地址的获取,通过测试发现IP地址获取正常,符合配置的要求。

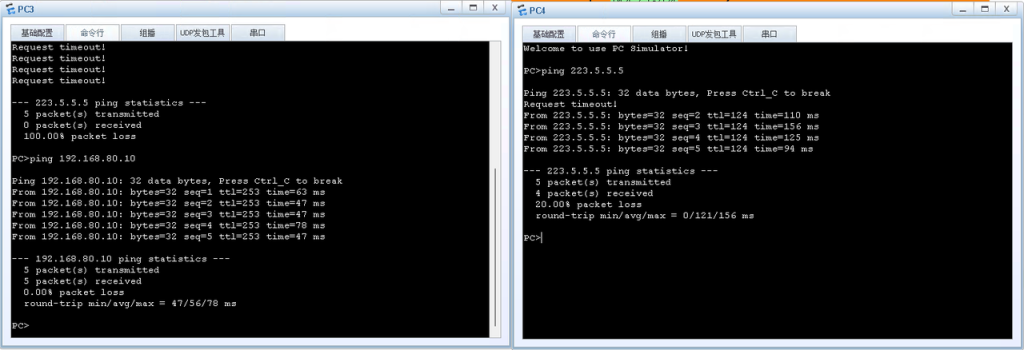

(2)继续利用内网的主机进行ping测试,对内网的地址和外网的地址都尝试进行ping测试,经过测试,发现网络联通到各国区域都正常符合与其的要求。

3.2 冗余性测试

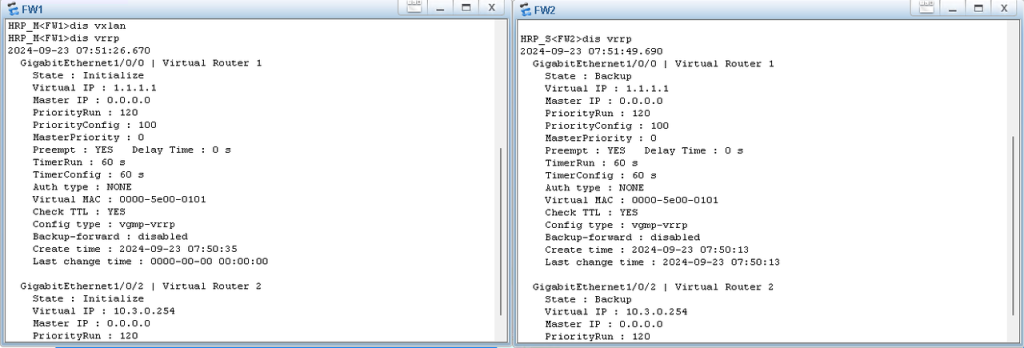

(1)首先对防火墙的热备进行查看,经过查看发现网络策略全部同步到FW2,并且心跳备份正常。

dis vrrp

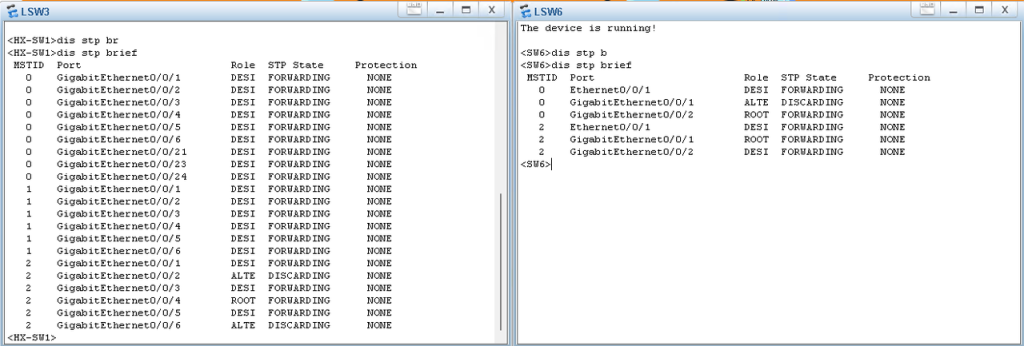

(2)对交换机的冗余进行测试,经过测试,发现端口阻塞正常,各个区域启动正常。

dis stp brief

(3)此时模拟某个交换机故障的时候链路可以切换正常,说明冗余性配置正常。

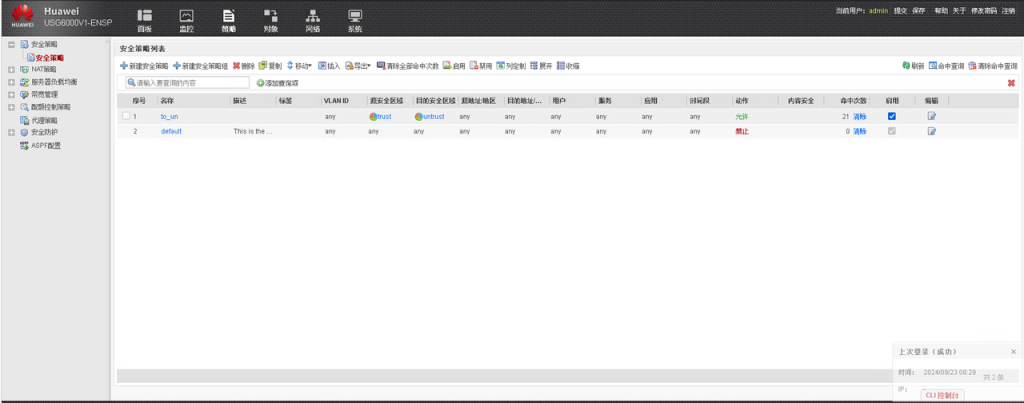

3.3 安全性测试

登陆防火墙,查看当前的NAT配置的策略以及命中的防火墙策略,经过查看发现当前的网络安全策略配置正确,当内网访问外部网络的时候,防火墙的策略被命中符合与其的设计要求。

猪老师,可以借用一下您这篇文章的ensp拓扑文件吗,我想借用您的成果交付老师布置的作业

可以的

很赞٩(ˊᗜˋ*)و